目标读者:单位技术负责人

联动品牌:蓝凌 OA

主推方案:一粒云 智能文件汇聚平台 + ISO文控

延展能力:智能文档云、AI知识库、企业网盘、隔离网文件安全交换

已披露资料可支撑的数据点包括:一粒云成立于 2015 年,70%+ 为研发人员,服务 2000+ 中大型企业,标注 100% 成功交付率;支持 NAS / FTP / S3 纳管、13 种原子权限、9 个默认角色、100+ 文件格式在线预览,并提供 API / SDK 及 OA / ERP / HR / AD / 钉钉 / 企业微信 / H5 集成能力。

很多技术负责人最近都遇到一个很矛盾的现实。

OA 流程越来越完整。

审批越来越规范。

节点越来越清晰。

可一到附件这件事,组织立刻又回到老问题。

合同附件散在流程里。

制度附件留在共享盘里。

项目交付资料躺在员工电脑里。

图纸、报告、说明书在部门群里来回飞。

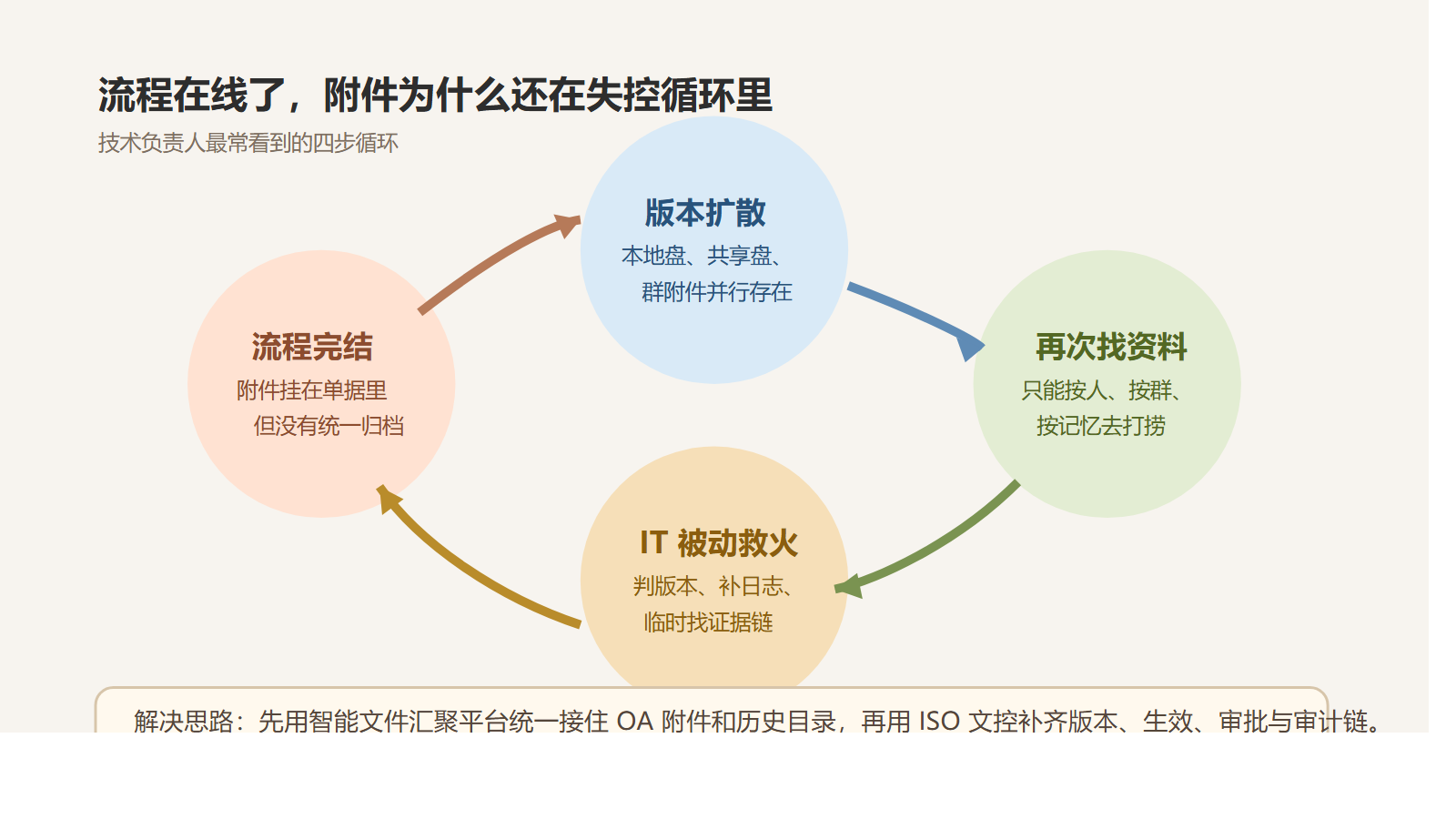

于是你会看到一个很刺眼的现象:

流程在线了,附件还在线下。

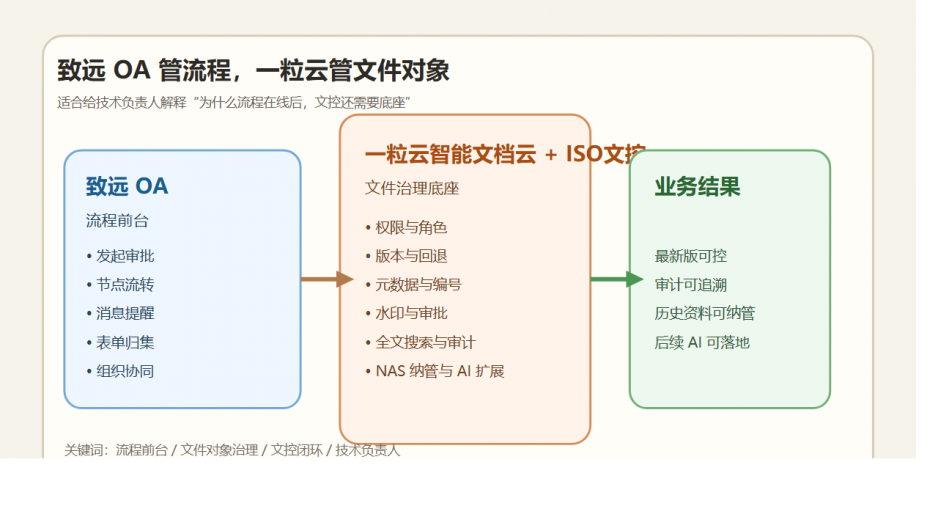

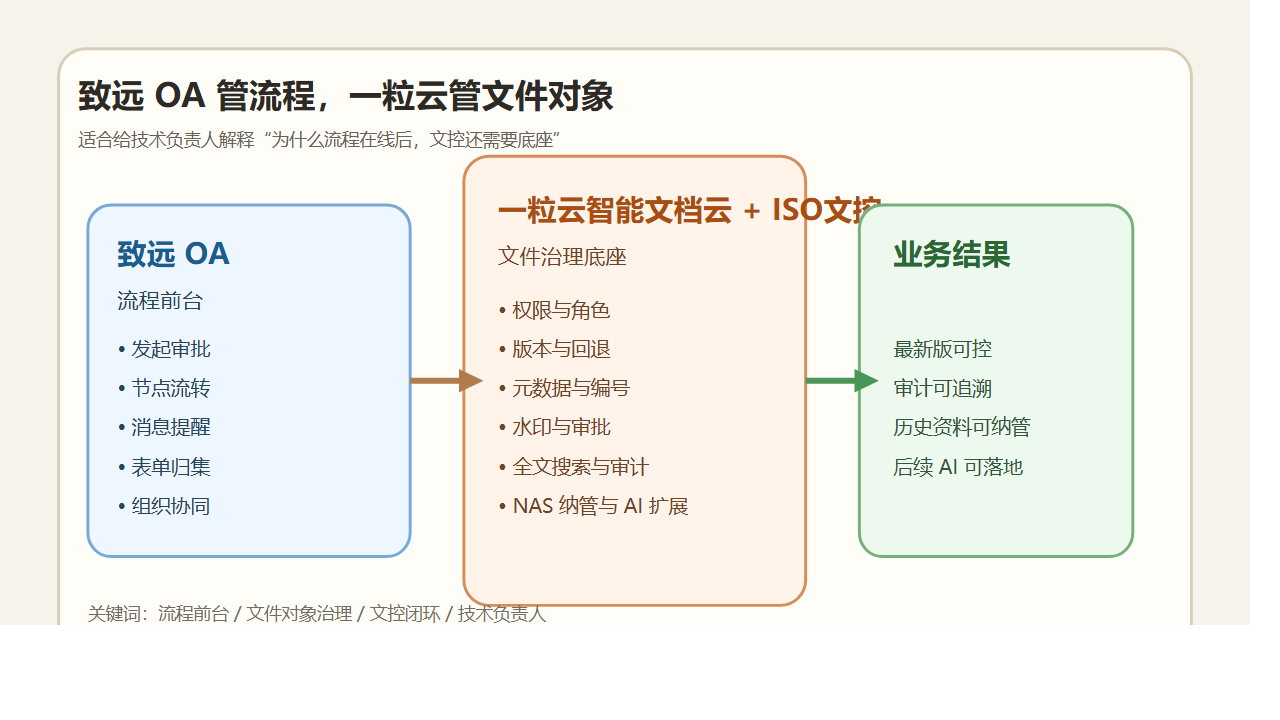

这不是蓝凌 OA 做得不够。

恰恰相反,越是把流程跑顺,越容易把附件治理的短板暴露出来。

蓝凌擅长把申请、审批、流转、待办、门户统一起来。

但技术负责人真正焦虑的,往往是 OA 流程背后那一大堆非结构化文件:

- 流程附件

- 项目资料

- 合同扫描件

- 研发图纸

- 交付包

- 检验报告

- 制度文件与受控模板

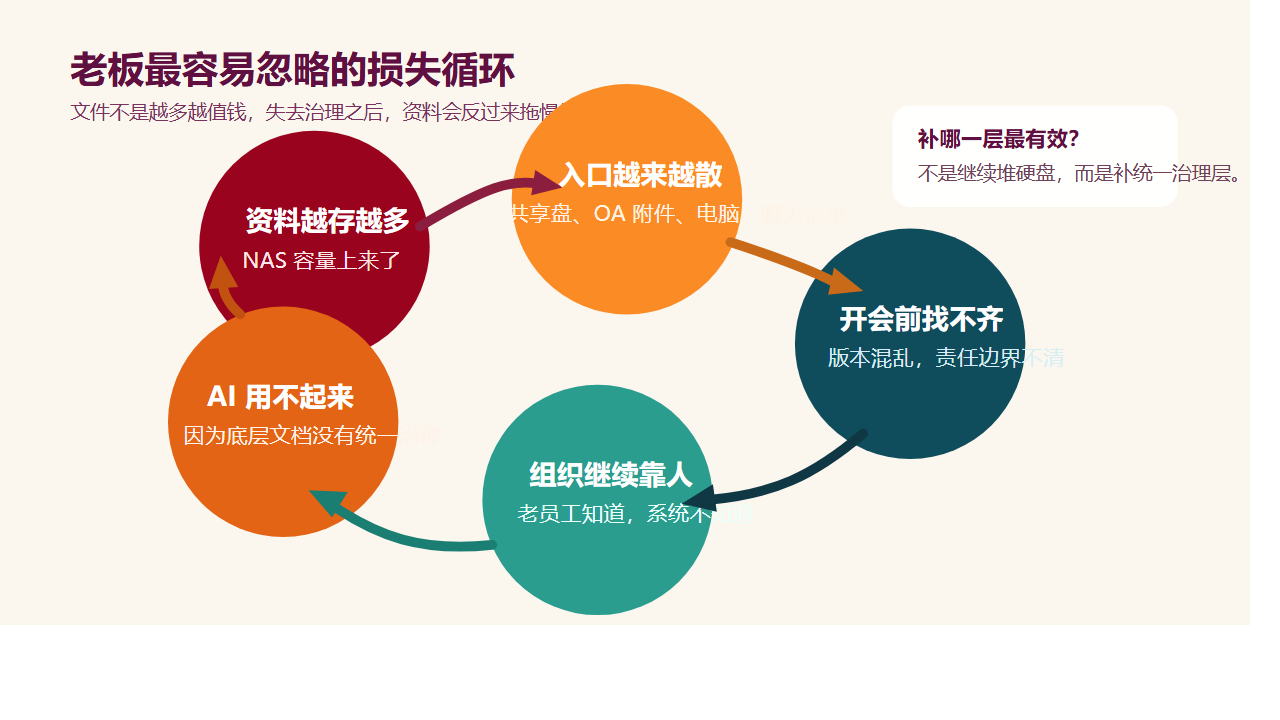

这些文件如果没有统一入口、统一编号、统一版本和统一审计,最后就会变成另一套隐形系统。

表面上挂在 OA 里,实际上并不真正可治理。

所以这轮真正该补的,不是“多安排几个人维护附件”。

而是补一层:

一粒云 智能文件汇聚平台 + ISO文控。

为什么 OA 越成熟,附件问题反而越明显?

因为 OA 主要解决的是流程秩序,而不是文件资产秩序。

流程解决的是:

- 谁发起

- 谁审批

- 审到哪一步

- 谁该签字

- 谁该接收

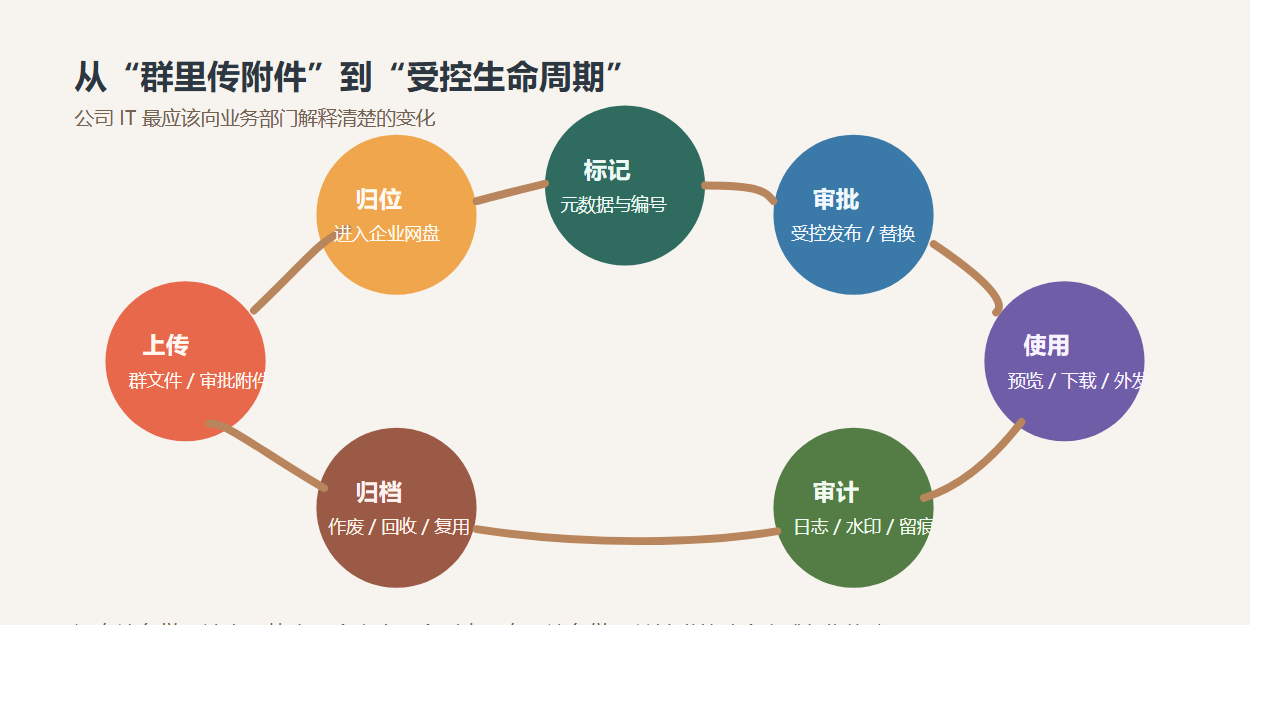

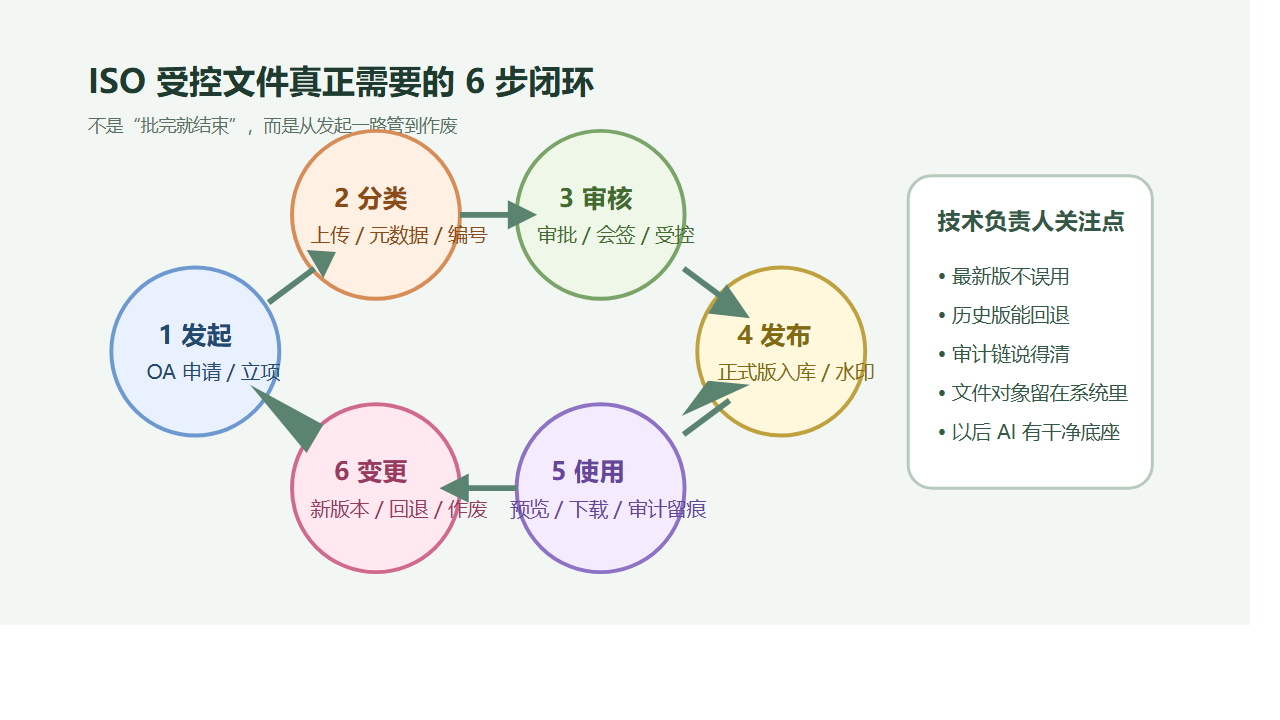

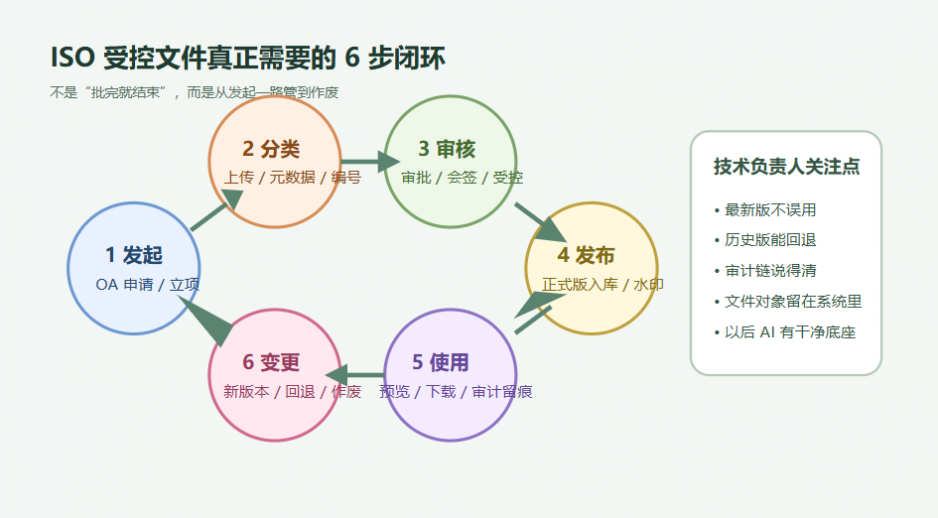

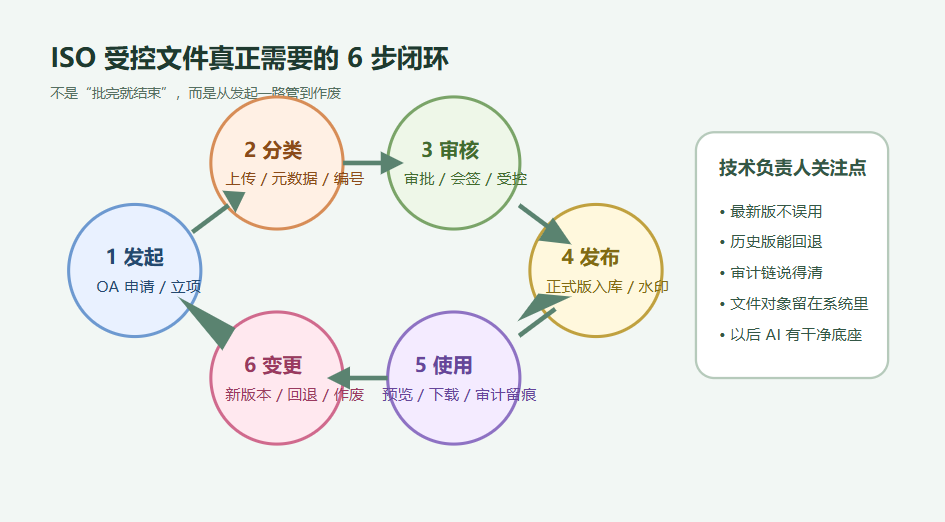

但附件真正难的地方,在于它有一条独立的生命周期:

- 生成

- 上传

- 编号

- 审批

- 生效

- 下载

- 替换

- 作废

- 归档

- 检索

- 审计

如果这条链条不单独治理,OA 里的附件再多,也只是“挂上去了”,并没有真正成为组织资产。

技术负责人最容易碰到的 3 个问题,几乎都和这个断层有关。

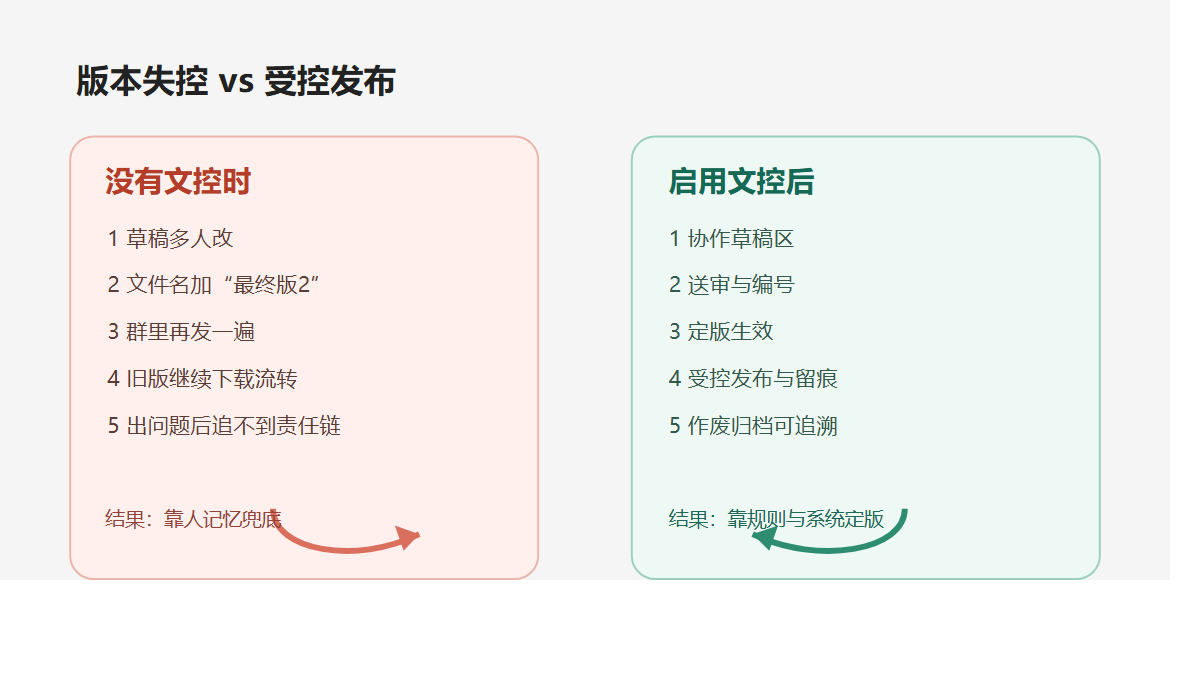

第一种:流程完结了,附件却没人敢说是最终版

这是最常见的问题。

流程里明明已经有附件。

但业务部门还是会问:

“这是不是最终版?”

“供应商拿到的是哪一版?”

“上周修改后有没有覆盖到所有人?”

只要没有版本控制、审批发布、旧版失效和操作日志,附件就只是“被上传过”,并不等于“被管住了”。

第二种:历史附件找得到流程,找不到知识

OA 最擅长的是按流程单据找资料。

但很多单位真正要找的,不是某个审批单,而是某类知识:

- 某地区类似项目的交付模板

- 某类型采购合同的最新附件

- 某条制度对应的解释材料

- 某客户投诉相关的历史报告

如果资料只跟着流程走,而没有统一汇聚、打标签、做元数据和全文检索,那么历史附件的复用率会非常低。

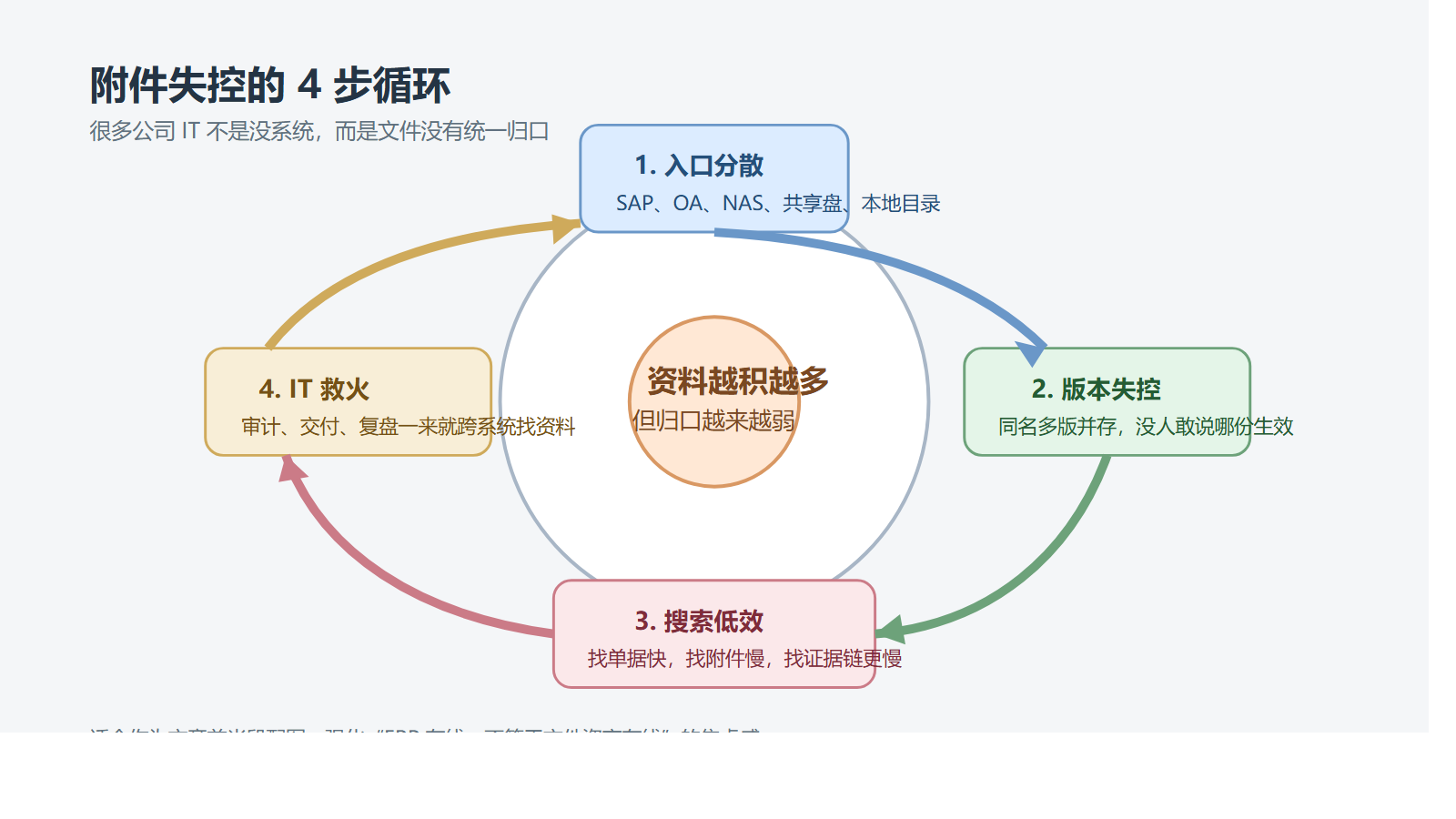

第三种:附件来源越来越多,规则却越来越碎

现在的附件来源已经不是单一 OA 了。

它可能来自:

- 蓝凌 OA 流程

- NAS 共享盘

- FTP 历史目录

- 部门网盘

- 业务系统导出

- 员工本地盘

- 企业微信或钉钉收集的文件

入口越多,技术负责人越难建立统一口径。

久而久之,IT 部门最累的事情就不是做建设,而是不断帮业务“找附件、判版本、补审计、找证据”。

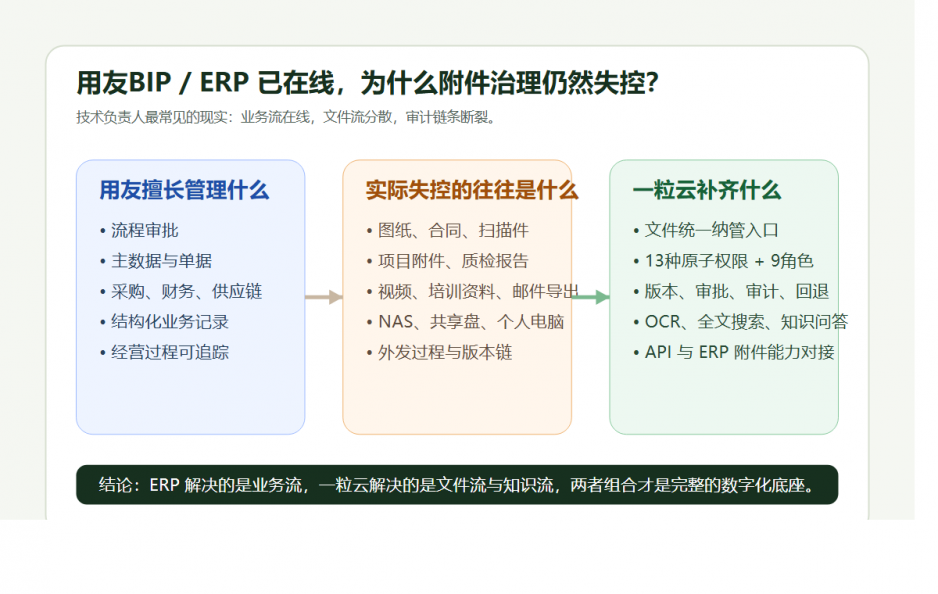

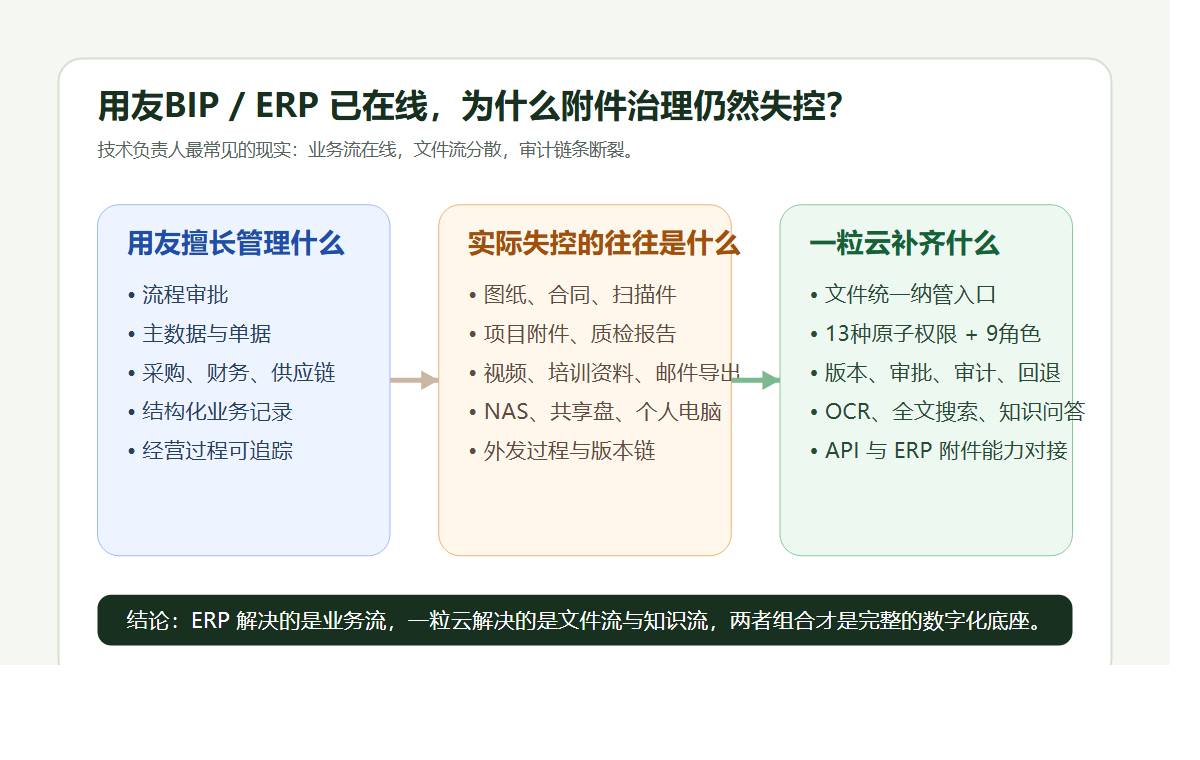

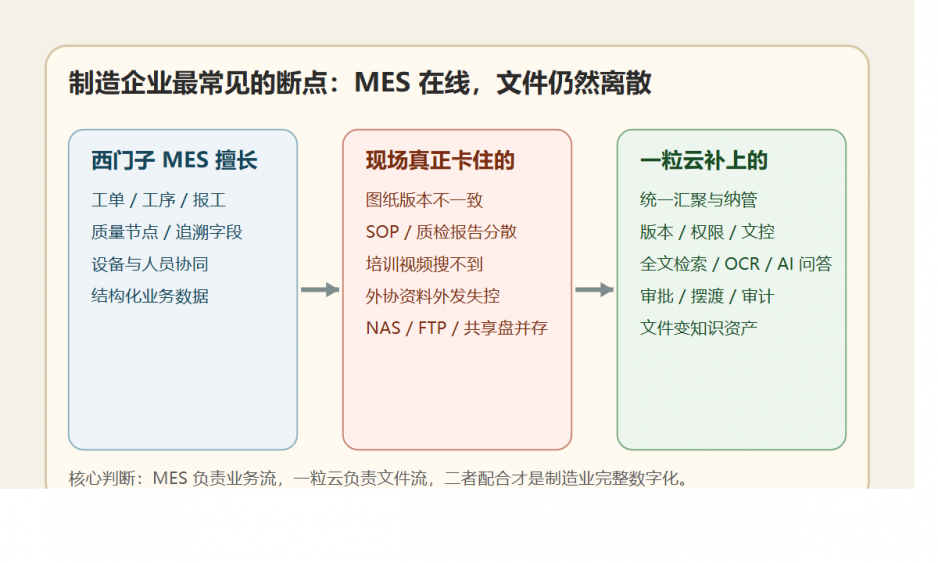

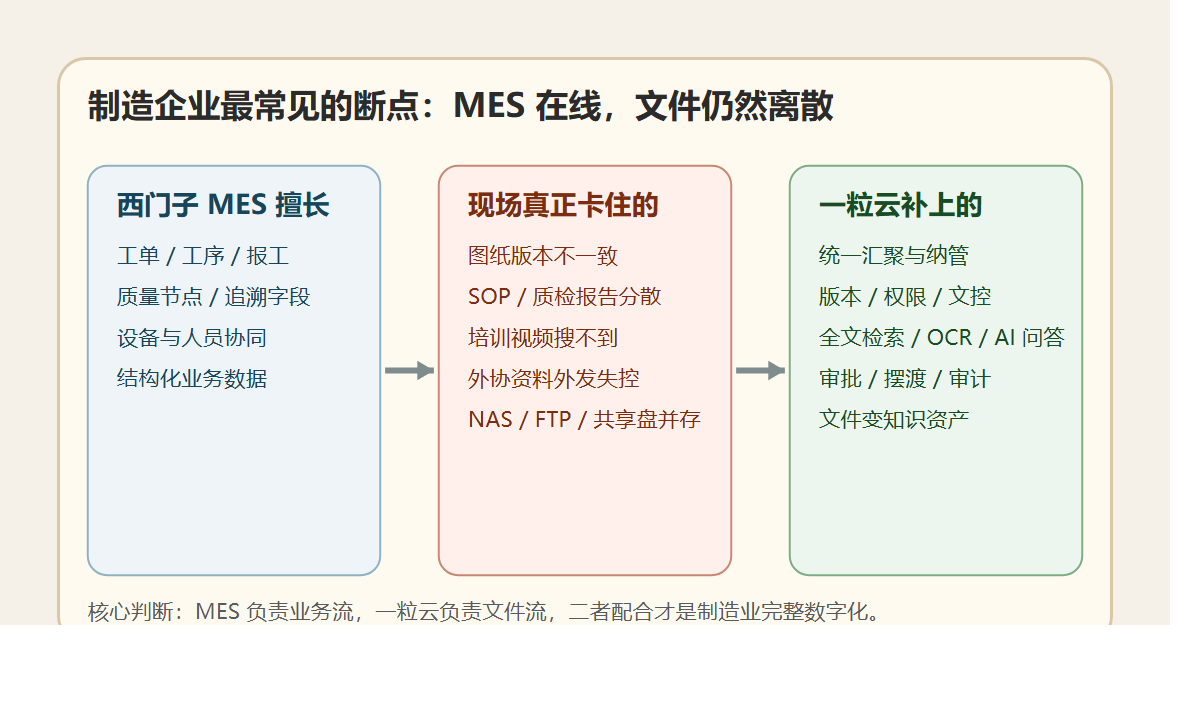

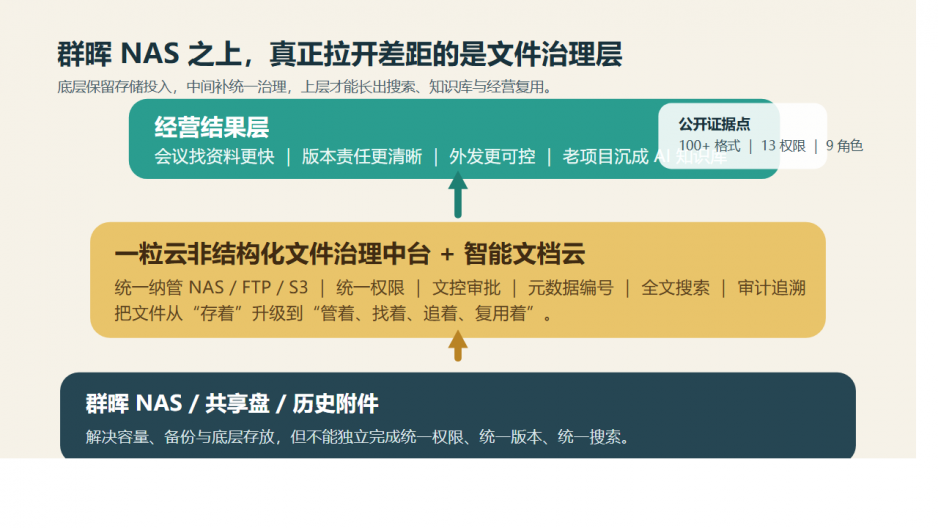

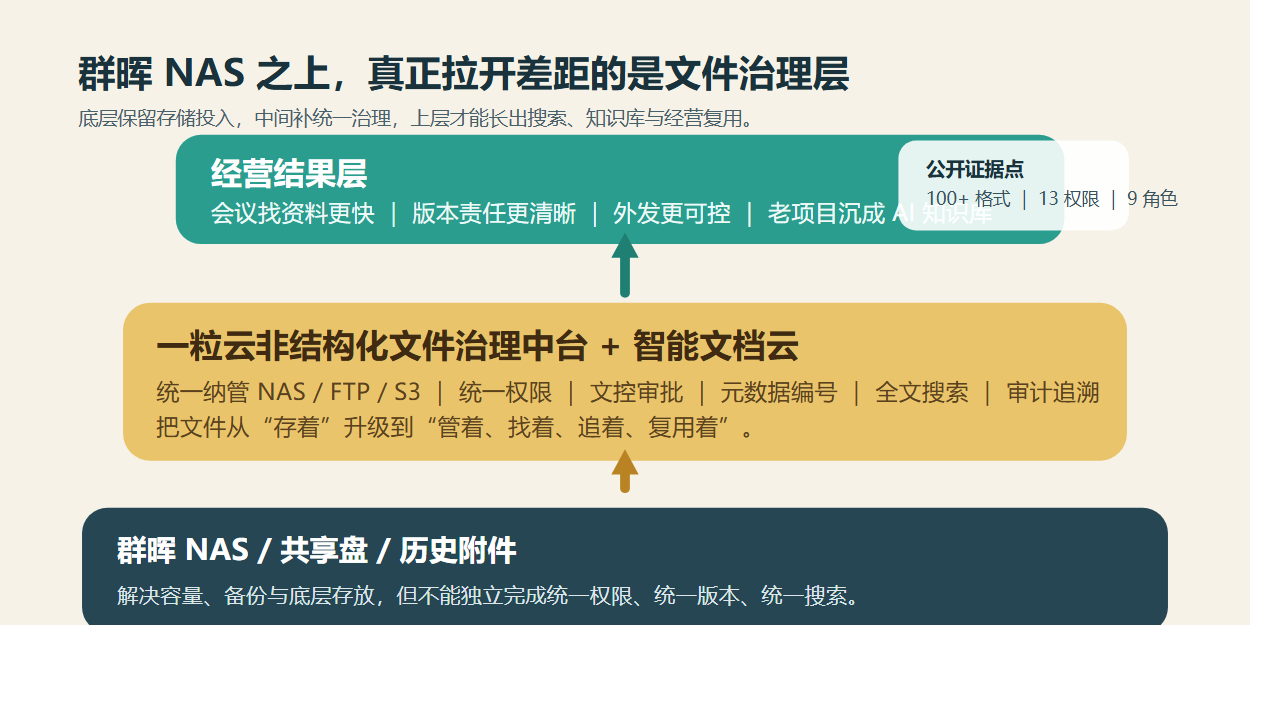

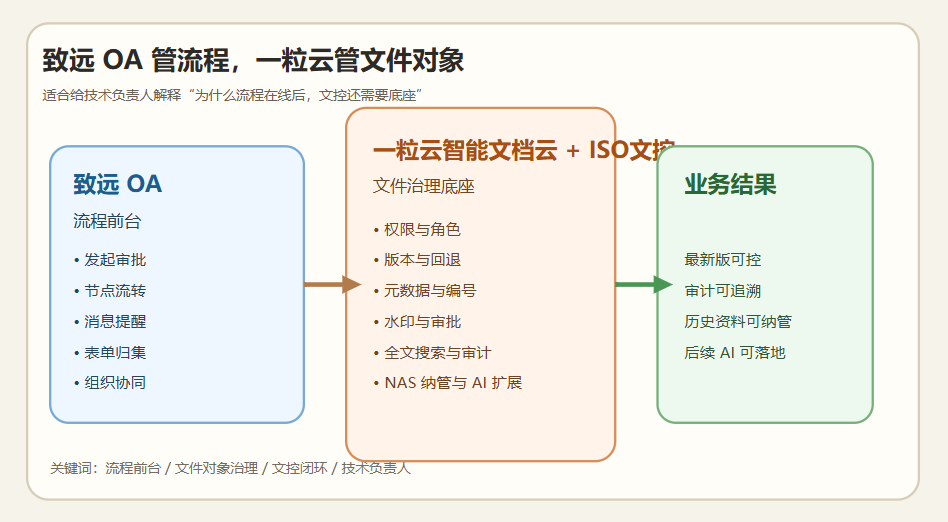

为什么补的是文件汇聚中台,而不是再建一个共享盘?

因为共享盘只能存,解决不了“统一归位”。

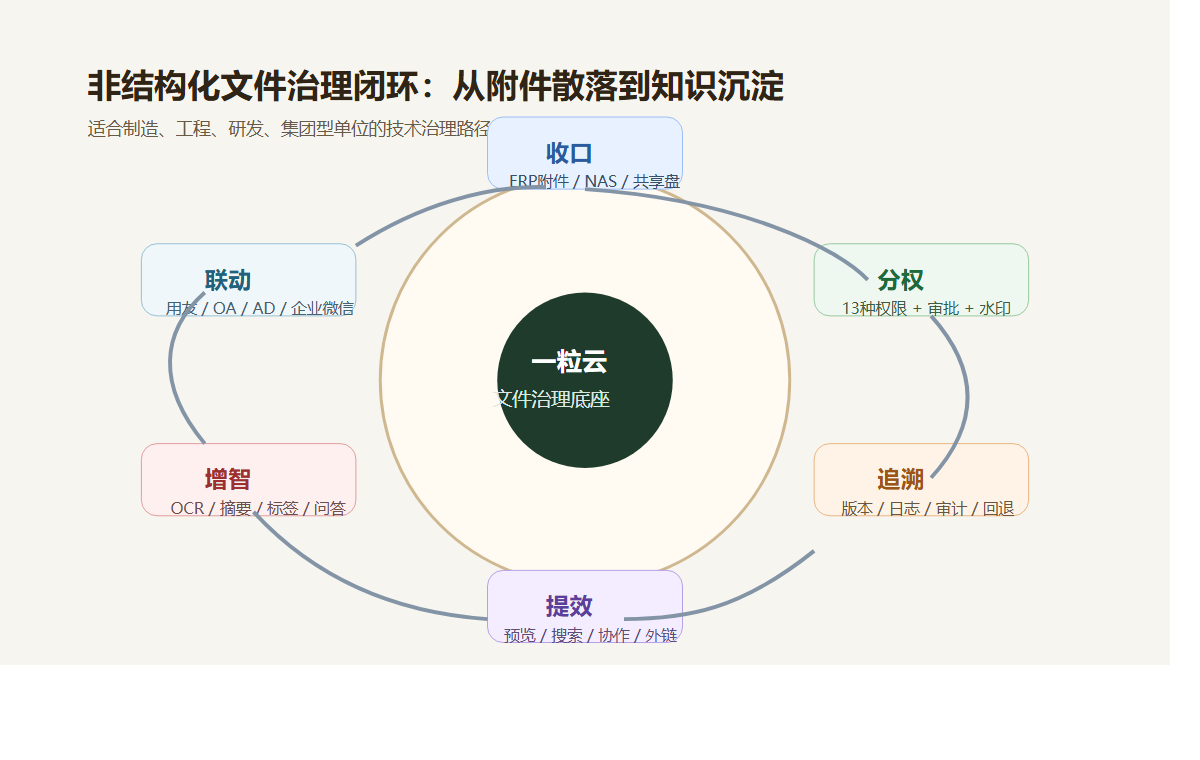

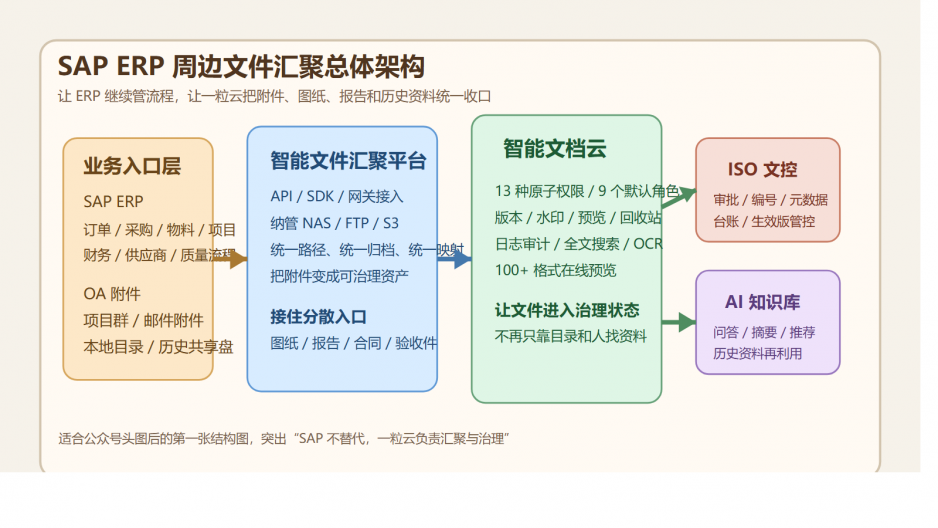

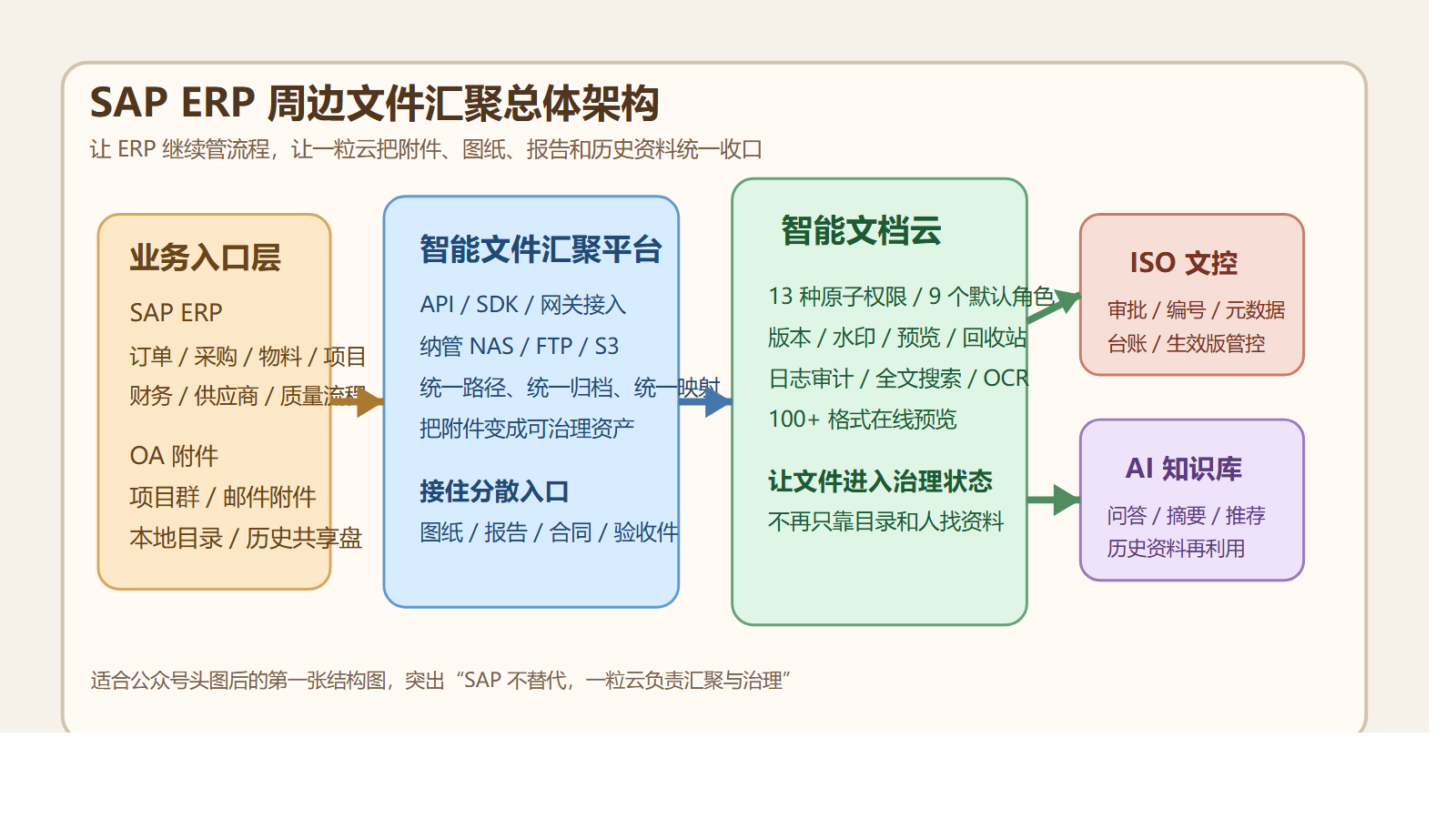

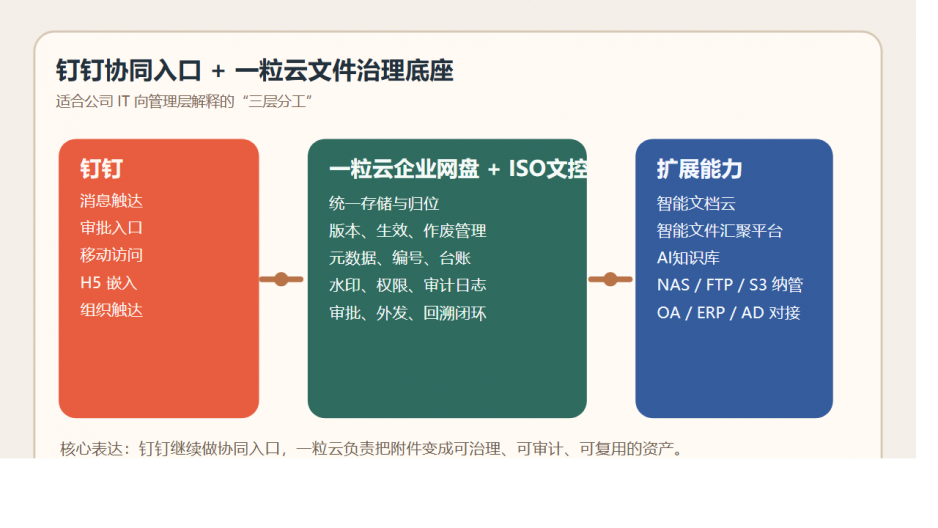

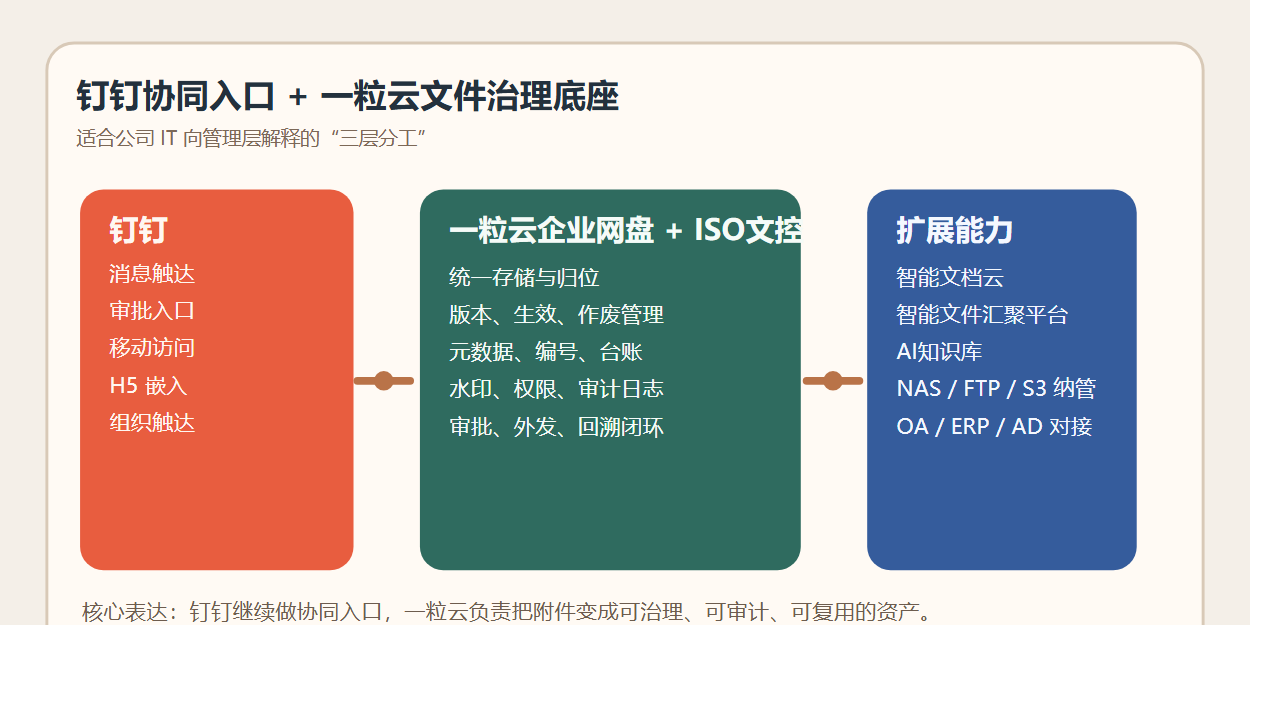

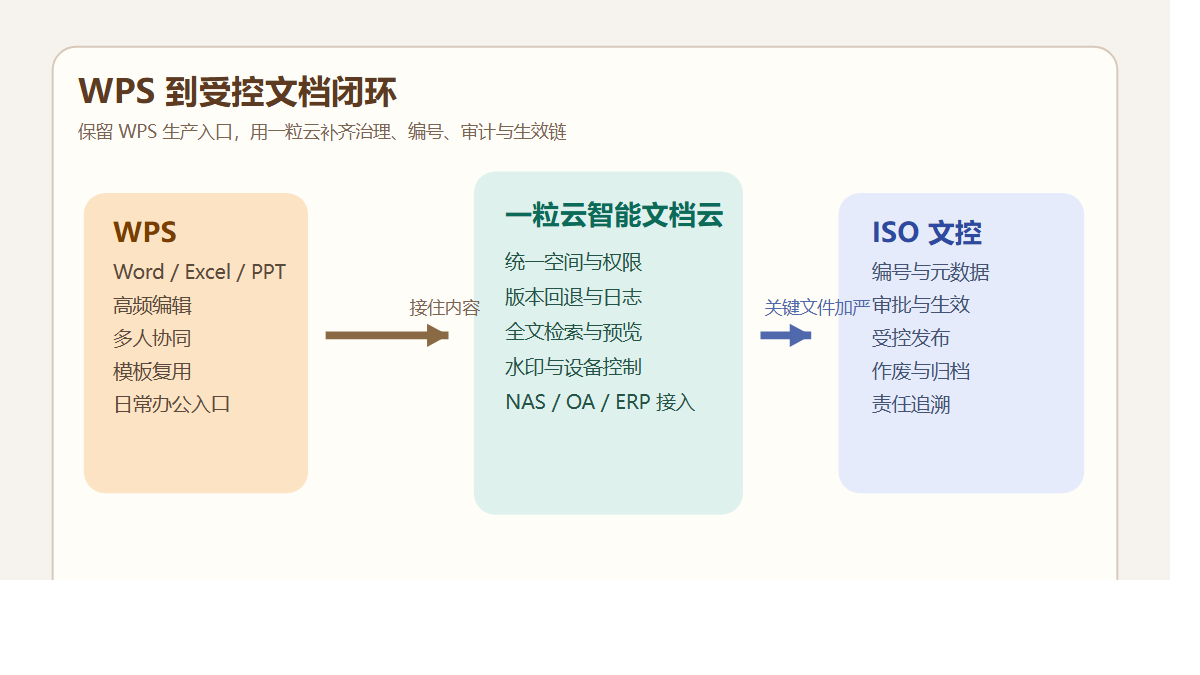

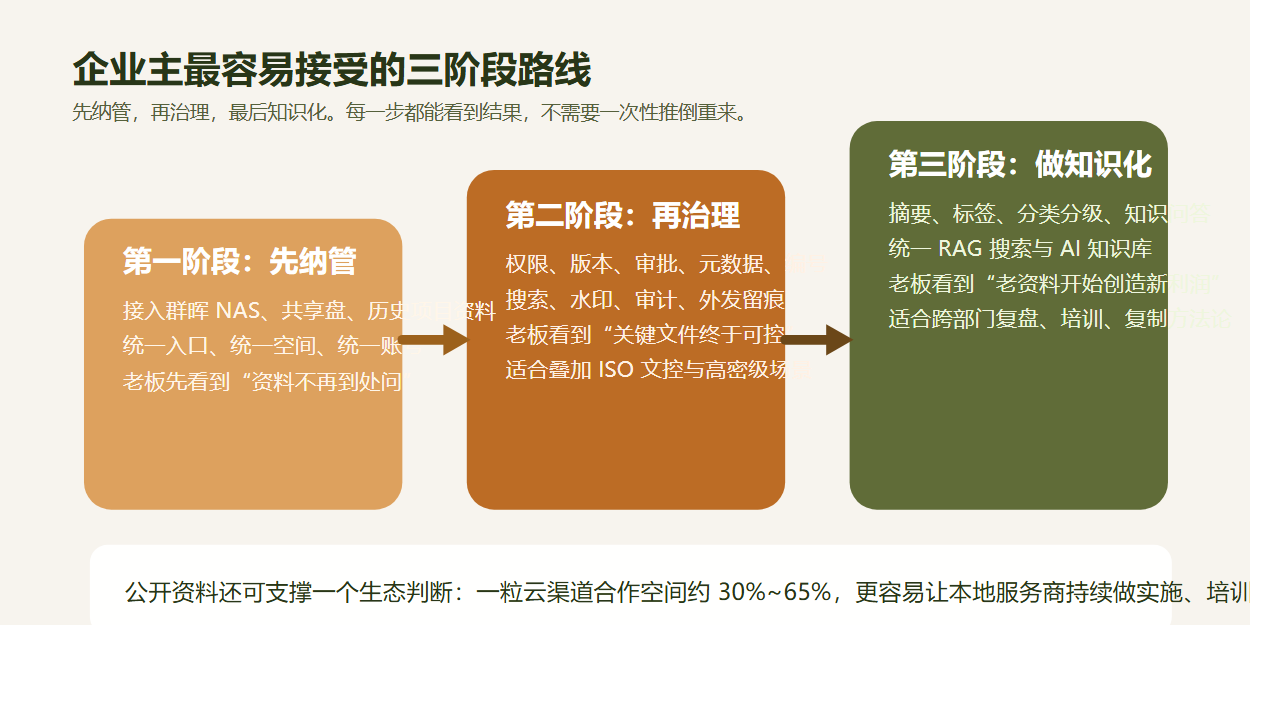

一粒云这套思路的关键,在于先把多个文件入口接住,再把文件变成有规则的对象。

从资料披露看,这层能力主要包括四个方面:

flowchart LR

A["蓝凌 OA\n流程与待办"] --> B["智能文件汇聚平台\nNAS / FTP / OA附件 / 本地资料统一接入"]

B --> C["智能文档云\n空间 / 权限 / 预览 / 水印 / 日志"]

C --> D["ISO文控\n编号 / 审批 / 版本 / 生效 / 作废"]

D --> E["可复用资产\n搜索 / 审计 / 培训 / 交付 / 知识库"]

这套结构的价值非常现实。

蓝凌 OA 继续负责流程。

一粒云负责把附件接住、管住、找出来。

两者不是替代关系,而是前后衔接关系。

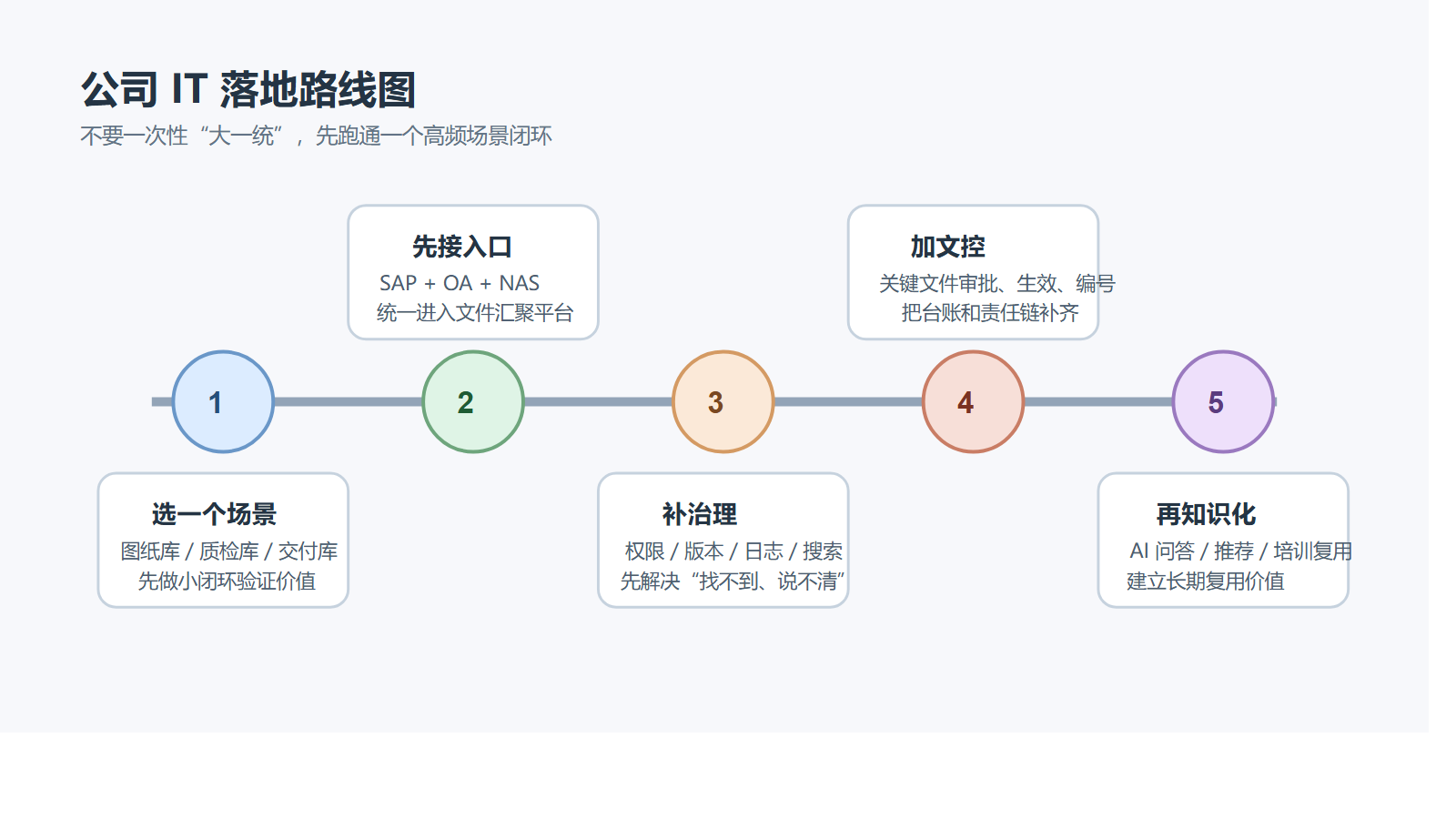

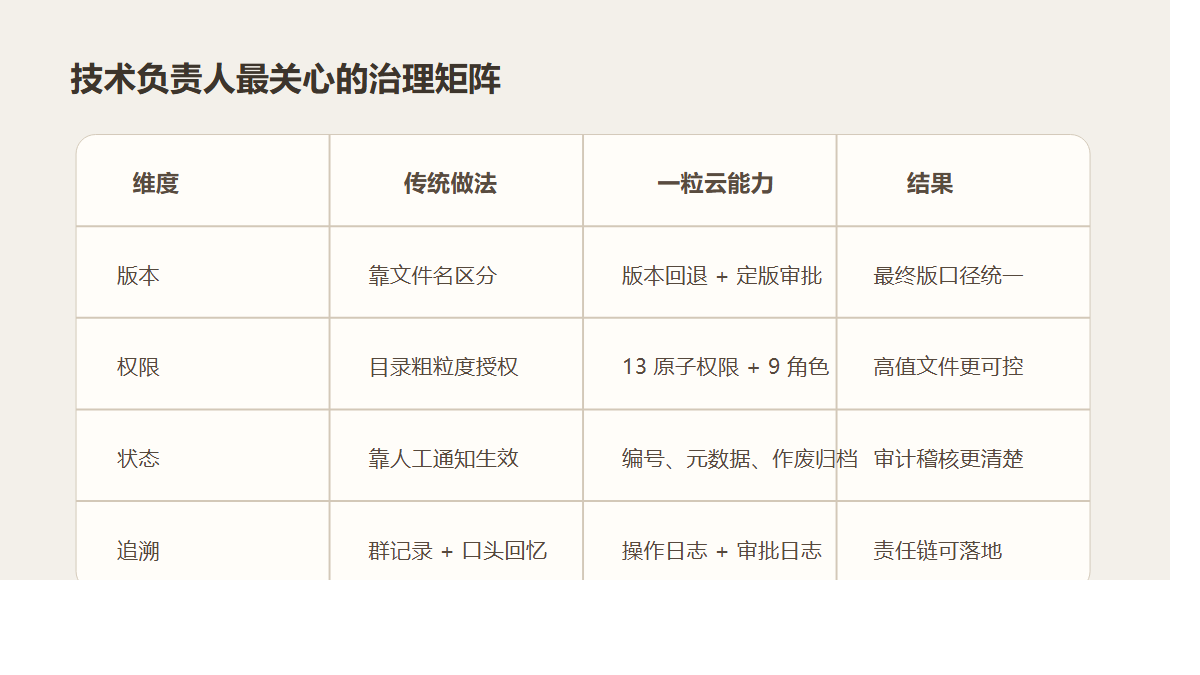

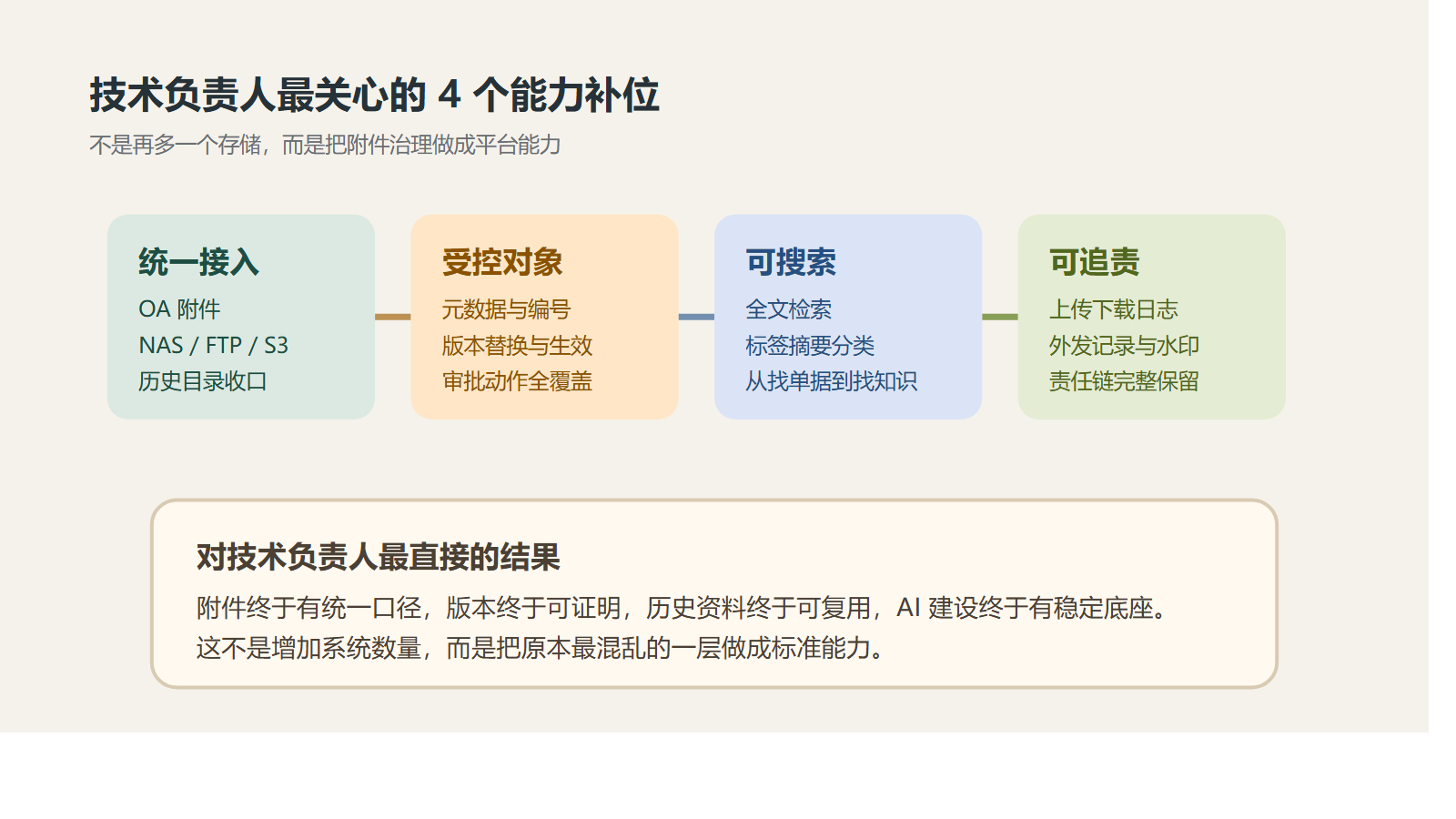

技术负责人最值得关注的 4 个能力补位

1. 先把附件入口收住

资料里明确提到,一粒云支持 NAS / FTP / S3 纳管,也支持 API / SDK 和 OA 模板化对接。

这意味着技术负责人不需要推翻现网存储,而是可以先把高频附件入口统一收口。

这一步最重要的意义,不是迁移多少文件。

而是从此以后,文件终于有了“统一归位”的方向。

2. 把附件从“文件”升级成“受控对象”

ISO 文控不是只管审批。

在现有资料里,它支持对上传、下载、更新、分享、删除、预览等动作配置审批;

支持元数据表单、自动编号、文档与业务数据关联;

支持把文件转成表格化台账,方便检索和追溯。

这对技术负责人价值极大,因为很多单位真正缺的不是“多一个审批流”,而是:

让附件第一次拥有可编号、可版本化、可生效、可失效、可追责的规则。

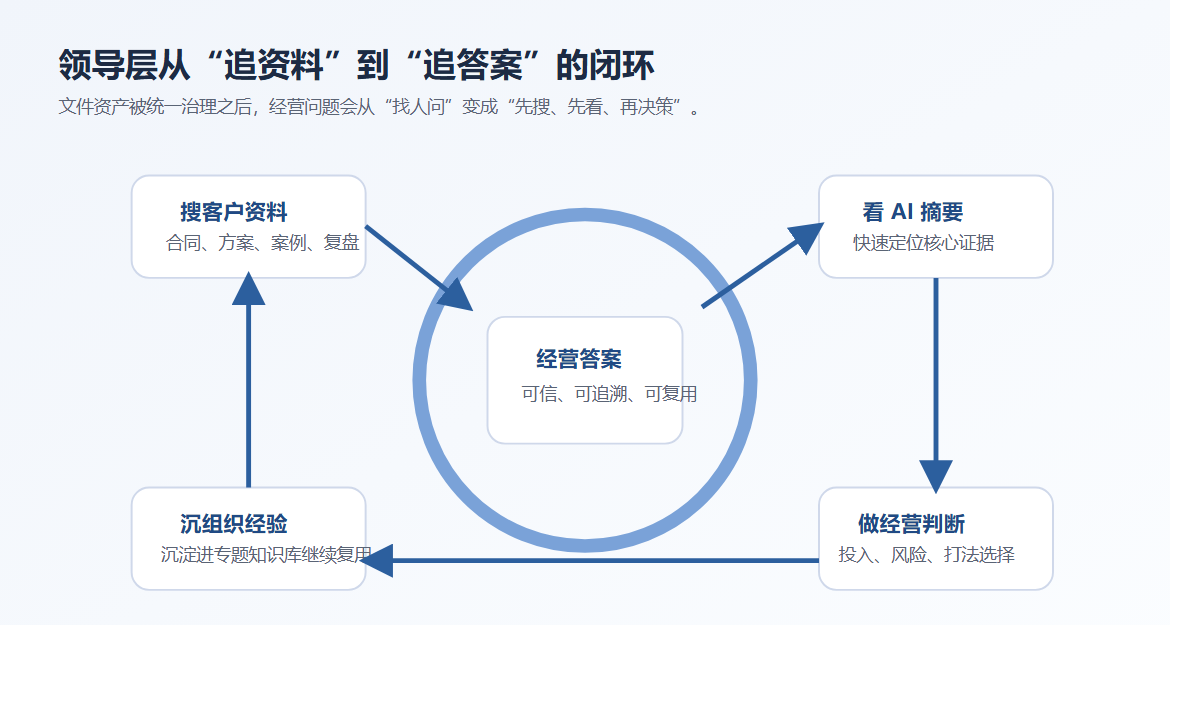

3. 把“找流程附件”升级成“找内容资产”

资料里披露的一粒云能力不只是文件名检索,还包括:

- 全文搜索

- 多关键字联合搜索

- 标签搜索

- 分类分级

- 摘要提取

- NER 信息抽取

- 统一 RAG 搜索门户

这意味着技术负责人可以把历史附件的利用方式从“翻流程”升级成“按内容查找”。

对项目交付、制度管理、售后复盘、合规检查都很关键。

4. 把审计从“查单据”升级成“查文件责任链”

很多单位在出问题时,流程日志是有的。

但文件责任链是不完整的。

谁上传的?

谁下载过?

谁替换过版本?

谁对外分享过?

哪一版在什么时间正式生效?

如果这些问题还要靠人工补证据,说明附件治理层仍然缺位。

一粒云的操作日志、权限变更日志、访问记录、水印与审批链,正是补这一段。

一个很真实的场景:OA 流程很多,项目资料却始终沉不下来

很多项目型单位都有同样的问题。

立项、采购、合同、付款、验收都在 OA 跑。

看起来已经很规范了。

但真正决定交付质量和复用效率的,往往是流程之外那堆附件。

比如一个典型项目会沉淀这些资料:

- 商务方案

- 报价测算表

- 合同附件

- 交付清单

- 培训材料

- 会议纪要

- 验收报告

如果这些资料只是附在流程节点上,它们在流程结束后通常就被“封存在单据里”。

下次再做同类项目,大家还是得重新找、重新问、重新拼。

而用文件汇聚平台 + ISO 文控的思路,是把这些附件抽出来,沉到统一资产层:

- 该归档的归档

- 该编号的编号

- 该审批的审批

- 该共享的共享

- 该受控的受控

- 该复用的复用

这一步一旦做好,OA 的价值会被放大,而不是被削弱。

因为流程终于不只是“办完一件事”,而是能顺带沉淀下一次还可以复用的组织资产。

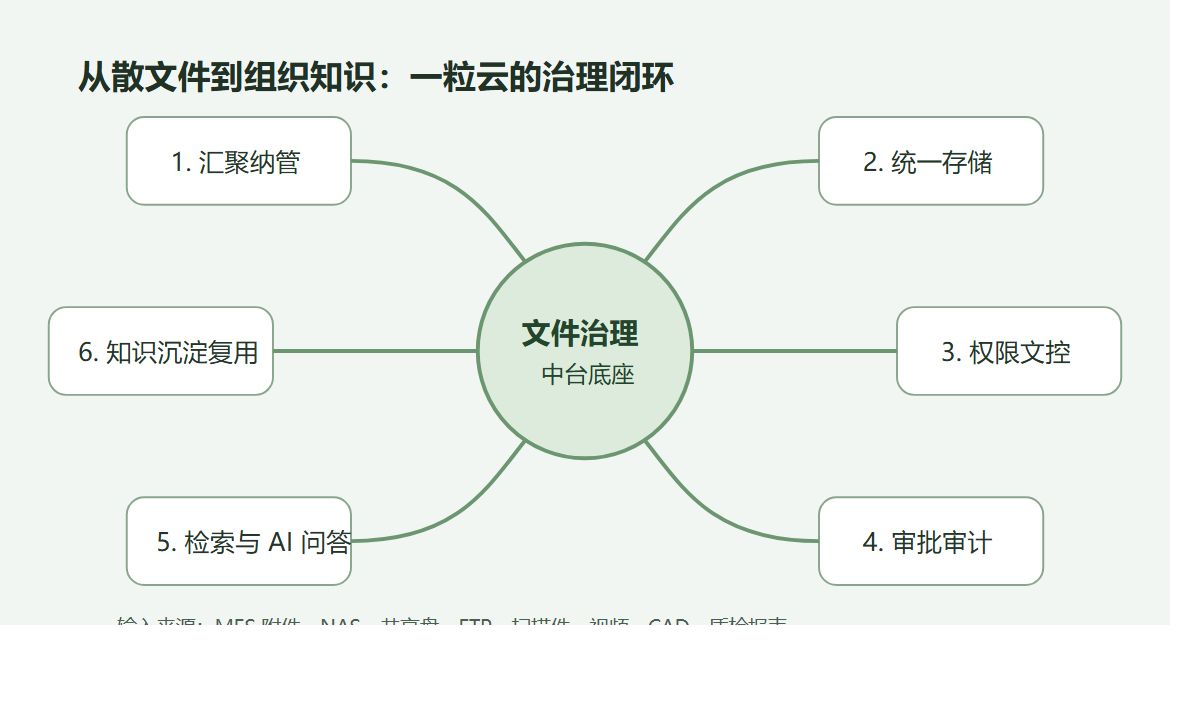

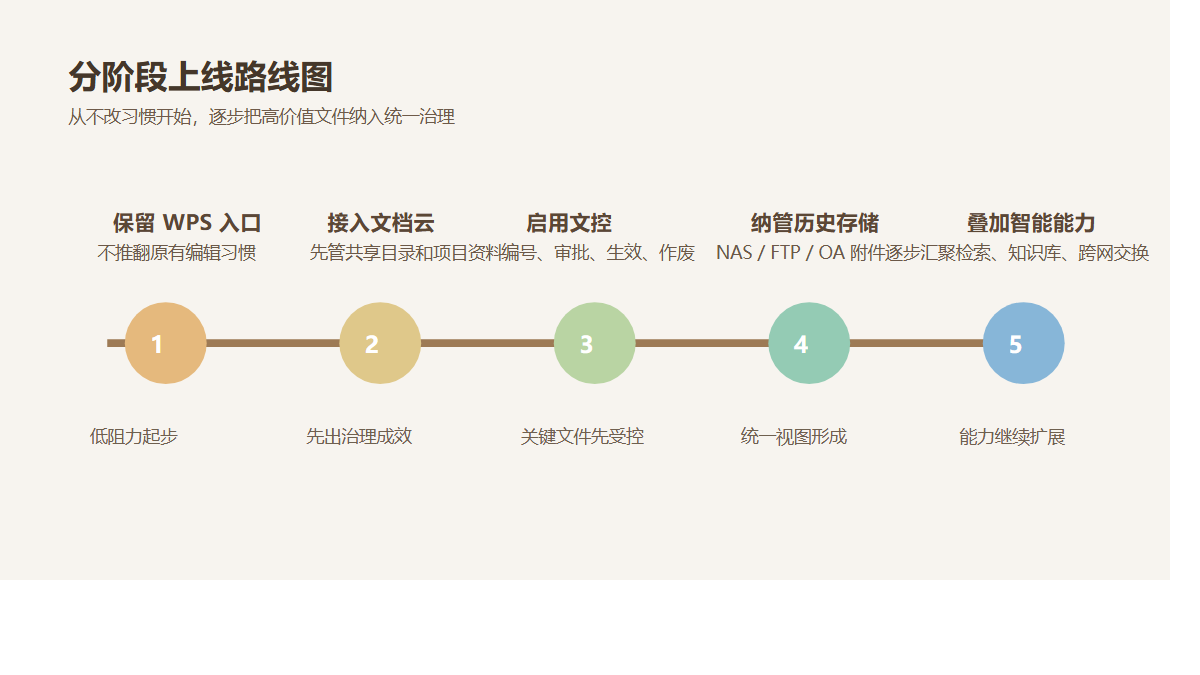

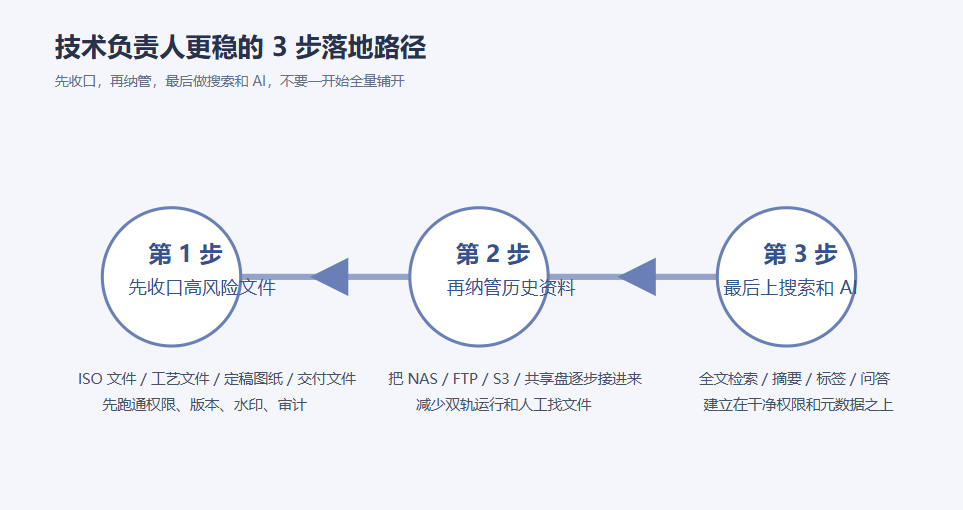

为什么这件事要现在做,而不是等 AI 全面落地后再做?

因为没有统一、干净、可授权的附件底座,AI 很难真正帮你。

很多单位现在都在谈 AI 知识库。

但如果附件本身版本混乱、权限不清、目录分散、元数据缺失,AI 只是更快地读到混乱内容。

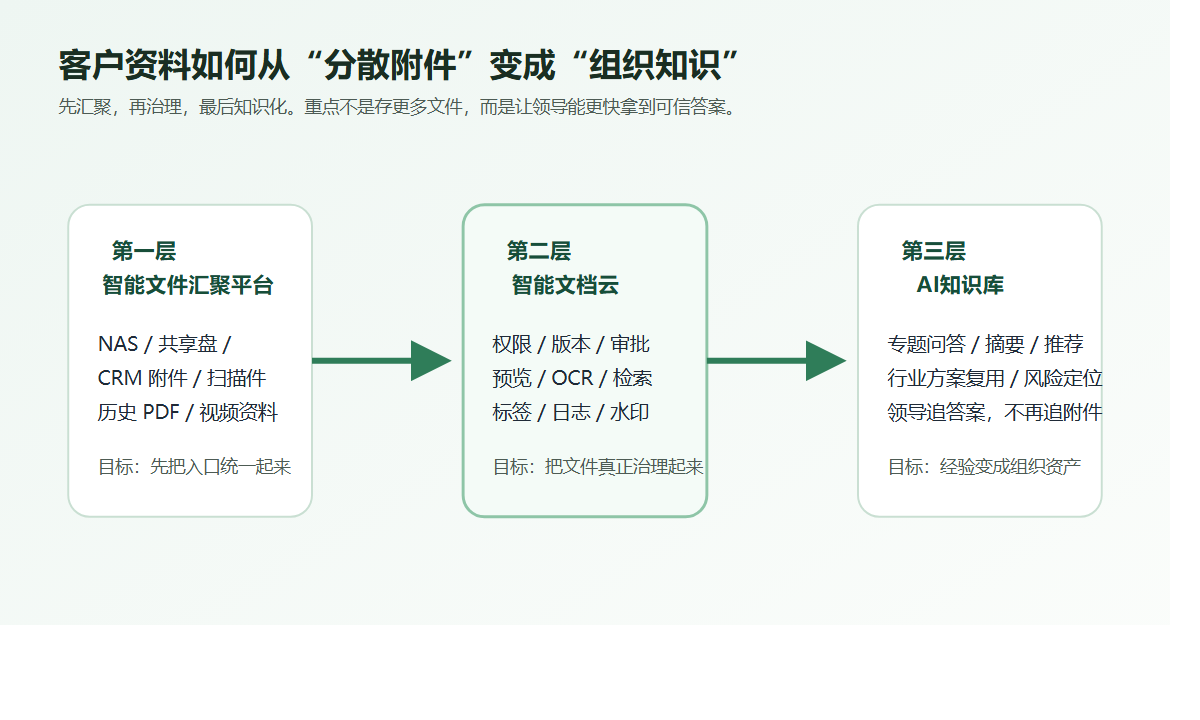

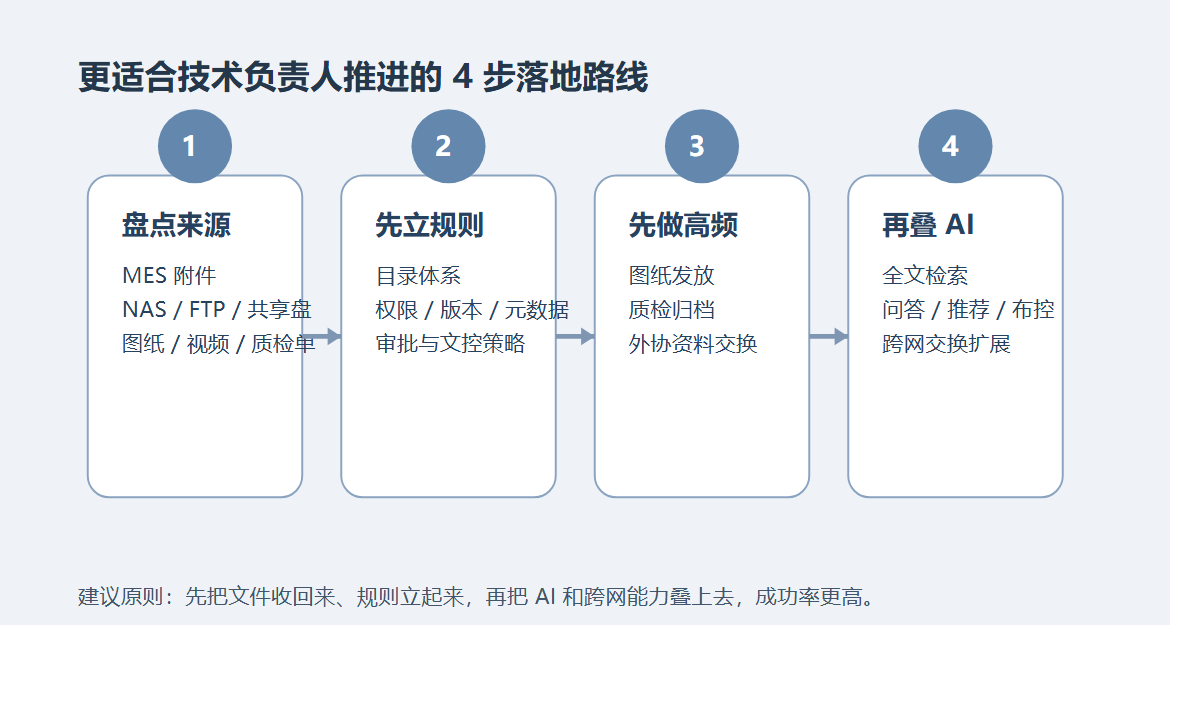

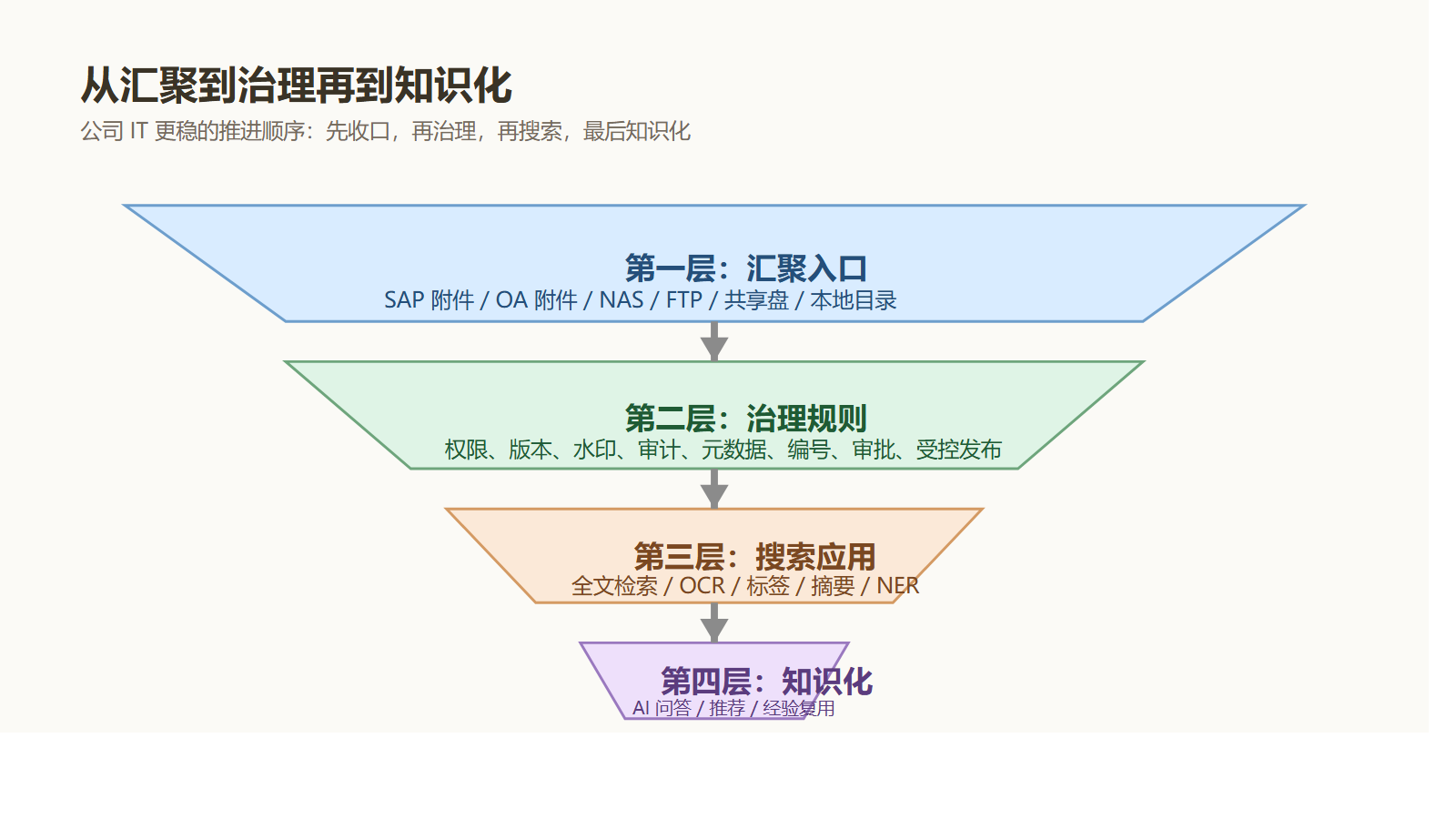

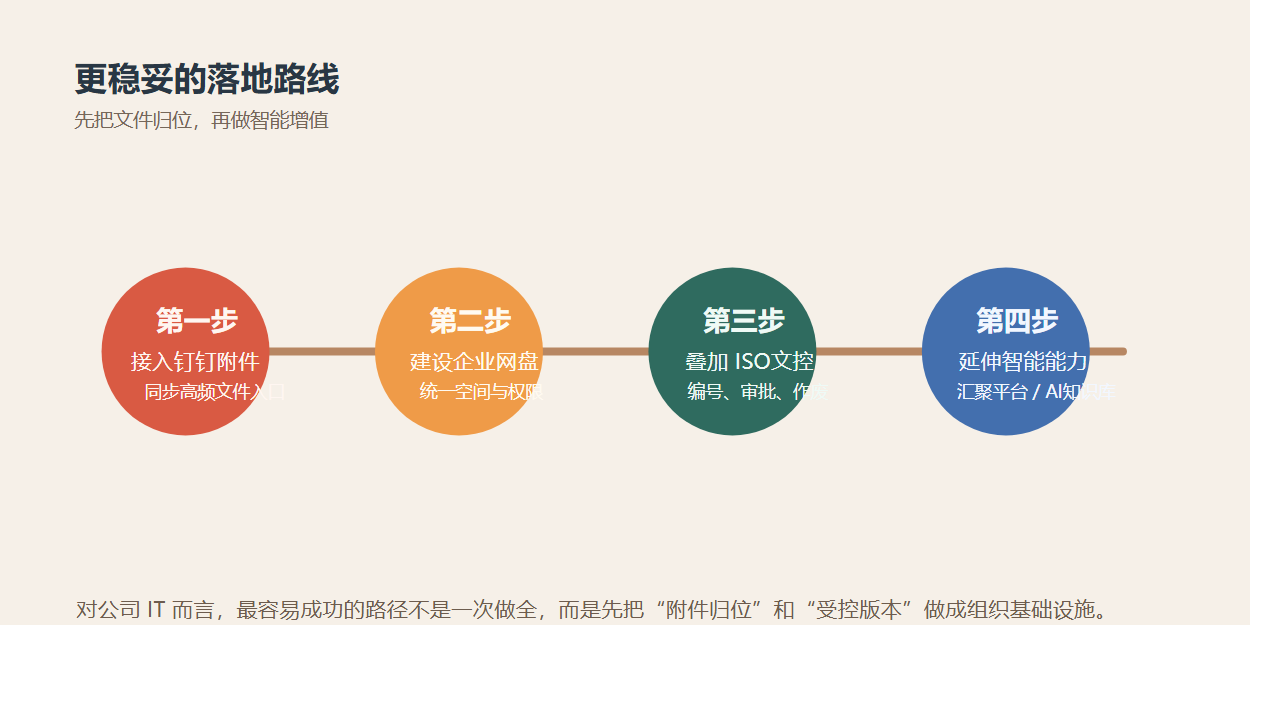

技术负责人更应该接受一个现实顺序:

先汇聚。

再治理。

再文控。

最后再把内容升级成知识库。

这个顺序并不保守,反而更容易做成。

因为它遵循的是企业真实的数据成熟度,而不是 PPT 式跳跃。

4 个判断题,帮你快速评估要不要启动

如果你负责技术平台、信息化架构或文档治理,可以直接看这 4 个信号:

1. 你们的 OA 附件是否仍然散在 3 个以上入口?

如果是,汇聚层已经必要。

2. 关键附件变更后,你们能不能证明所有使用方拿到的都是最新版?

如果答不上来,文控层就该前置。

3. 领导或审计临时调资料时,IT 是否还经常被迫人肉找附件?

如果是,说明搜索和审计链不够。

4. 你们是否已经在谈 AI,但流程附件仍没有统一归位?

如果是,顺序应该回到附件治理底座。

最后一句话

很多单位的问题,从来不是没有 OA。

而是 OA 后面的附件体系一直没有被真正产品化。

蓝凌 OA 把流程跑顺。

一粒云 智能文件汇聚平台 + ISO文控 把附件接住、管住、沉下来。

对单位技术负责人来说,这不是再上一个工具。

这是把最容易失控、最难审计、最难复用的一层,补成标准能力。

如果说 OA 管的是流程主线,

那一粒云要补的,就是流程主线背后的文件底盘。

你所在单位现在最头疼的附件问题是哪一种?

流程完了,但附件版本说不清历史附件很多,但复用率很低NAS / OA / 本地盘并存,入口太散想做 AI 知识库,但底层附件还没治理好

欢迎在评论区留下你的场景。

也欢迎把这篇文章转给负责 OA、文档平台、知识库建设的同事一起讨论。

关注 一粒云 公众号,下一篇继续拆:

为什么很多单位 CRM、ERP、OA 都有了,真正最难统一的仍然是附件和历史资料。