一、 概述

可信空间是一个涵盖信息安全、系统架构、网络通信及数据治理的综合性概念。它不仅仅指代单一的技术或产品,而是一种构建安全、可靠、可控数字环境的架构理念和技术体系。

其核心目标是:在一个充满不确定性和潜在威胁的网络环境中,通过硬件、软件、协议及管理策略的协同作用,创造一个攻击者难以入侵、入侵后难以窃取数据、且系统行为始终可预测、可验证的“安全孤岛”或“安全域”。

二、 核心内涵与定义

可信空间并非绝对的无风险空间,而是强调“信任的可度量、可传递和可管理”。

- 从“保护”到“信任”的转变:传统安全侧重于“防御”(防火墙、杀毒软件),而可信空间侧重于“信任”。只有通过认证、符合策略的实体(用户、设备、代码)才被允许在空间内运作。

- 动态信任评估:信任不是一次性的(如登录密码),而是持续的。可信空间会实时监测实体行为,一旦行为异常,信任等级立即降低,权限随之收回。

- 纵深防御:可信空间不依赖单一屏障,而是构建从底层硬件到上层应用的立体防御体系。

三、 可信空间的关键要素

构建一个可信空间,通常需要包含以下五个核心要素:

1. 可信根

这是信任的源头,必须是绝对可靠的。

- 硬件信任根:通常指TPM(可信平台模块)或TCM(国产可信密码模块)。它们是独立的物理芯片,提供密码学功能(如密钥生成、存储、签名),其自身具备物理防篡改能力。

- 度量信任根:用于在系统启动时校验硬件和固件的完整性。

2. 可信主体

指在空间内运作的实体,包括人、设备和应用。

- 身份可信:通过多因素认证(MFA)、生物特征识别确保“你是谁”。

- 环境可信:设备必须满足安全基线(如已打补丁、无恶意进程)才能接入空间。

3. 可信客体

指被保护的数据和资源。

- 数据全生命周期保护:采集、传输、存储、处理、销毁全过程加密。

- 数据确权:明确数据的归属权和使用权。

4. 可信机制

维持空间运转的规则和技术手段。

- 度量机制:通过哈希算法计算系统关键文件的“指纹”,比对是否被篡改。

- 控制机制:访问控制策略(如RBAC、ABAC),决定谁能访问什么。

5. 可信环境

基础设施与运行环境的支撑。

- 包括可信网络、可信操作系统、可信执行环境(TEE)。

四、 关键技术支撑

可信空间的落地依赖于多项关键技术的融合:

1. 可信计算技术

这是可信空间的基石。

- 核心原理:从加电开始,BIOS、引导程序、操作系统内核、应用程序层层度量。前一级验证后一级,构建一条完整的信任链。

- 效果:任何环节被篡改(如植入Rootkit),度量值变化,系统报警或拒绝启动。

2. 可信执行环境 (TEE)

基于CPU硬件的安全隔离技术(如Intel SGX, ARM TrustZone)。

- 原理:在CPU中划分出一块隔离的内存区域(飞地),数据和代码在该区域内执行,即使是操作系统管理员或云服务提供商也无法窥探。

- 应用:常用于隐私计算、移动支付。

3. 零信任架构

“永不信任,始终验证”是现代可信空间的设计原则。

- SDP(软件定义边界):隐藏网络架构,网络对于未授权用户不可见。

- 微隔离:将可信空间内部再切分为微小的安全域,防止横向移动攻击。

4. 密码学与隐私计算

- 同态加密:允许在加密数据上直接计算,无需解密。

- 区块链:利用分布式账本的不可篡改性,记录可信空间内的操作日志,实现可追溯、防抵赖。

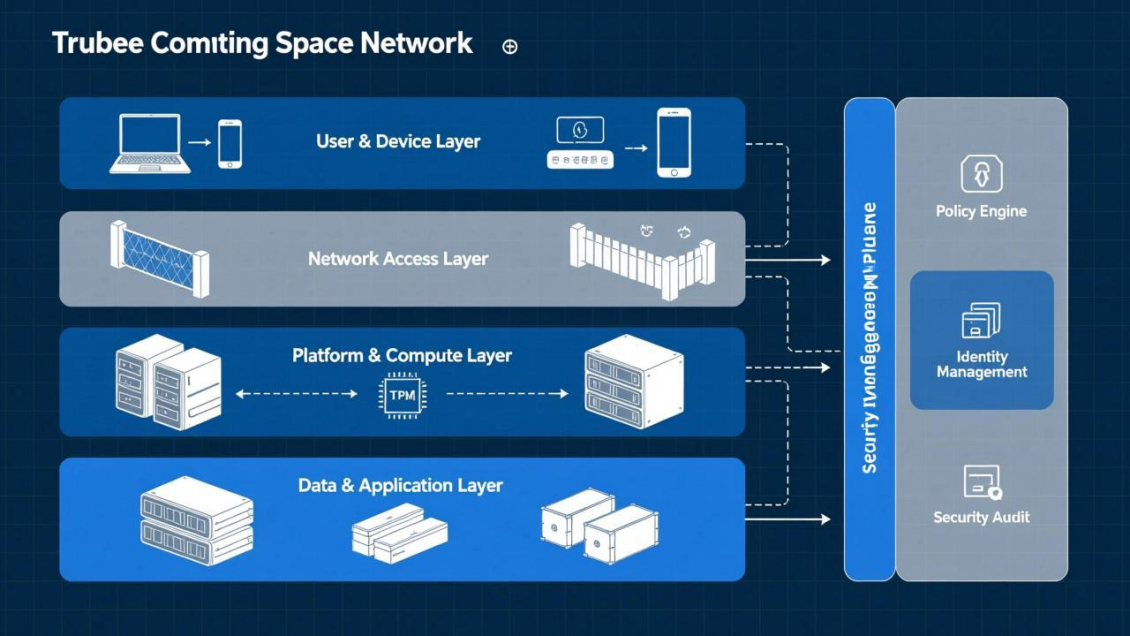

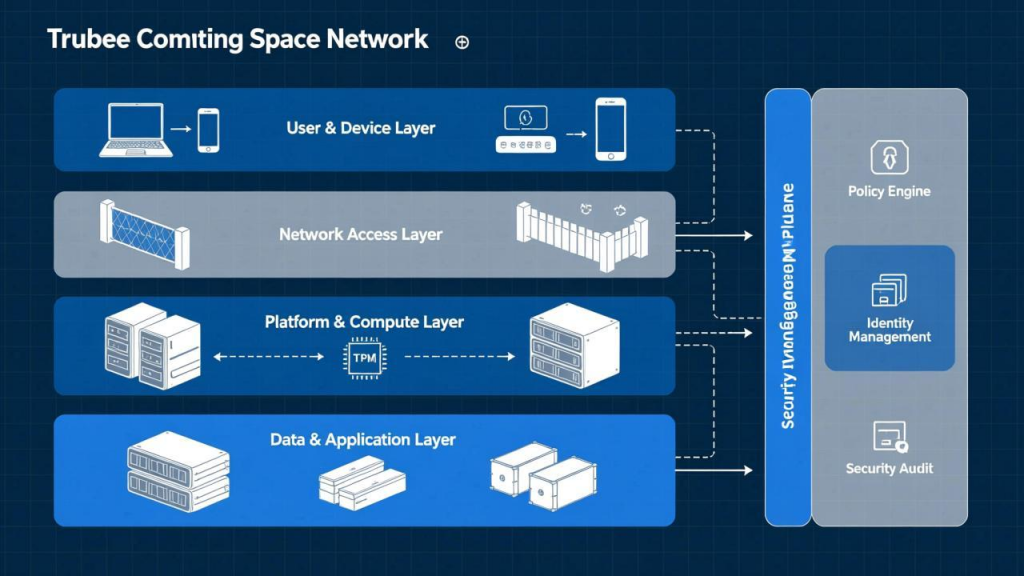

五、 可信空间的架构逻辑

一个典型的可信空间架构通常分为三层:

- 物理与基础设施层:

- 依赖可信硬件(服务器、终端、TPM芯片)。

- 提供物理安全和底层密码服务。

- 平台与系统层:

- 可信操作系统:支持可信启动、内核模块校验。

- 可信网络:网络设备准入控制(NAC),加密通信隧道。

- 应用与数据层:

- 应用可信:防止应用被反编译、注入攻击。

- 数据可信:实施分类分级,数据加密流转,数据血缘追踪。

六、 可信空间 vs. 传统安全空间

| 维度 | 传统安全空间 | 可信空间 |

|---|---|---|

| 理念 | 被动防御,修补漏洞 | 主动免疫,构建可信环境 |

| 边界 | 强调物理边界(内网/外网) | 边界模糊,身份即边界 |

| 信任假设 | 内网默认可信,外网不可信 | 默认不可信,需动态验证 |

| 应对手段 | 杀毒、防火墙、入侵检测 | 信任链传递、可信度量、行为分析 |

| 核心保护 | 保护网络和系统可用性 | 保护数据完整性和机密性 |

七、 应用场景

1. 电子政务与国防

- 涉密信息系统构建可信计算环境,防止APT攻击和数据泄露。

- 确保关键基础设施(电网、水利)的控制指令不被篡改。

2. 金融科技

- 移动银行:利用TEE技术保护用户密钥和交易密码,防止手机木马窃取。

- 数字货币:构建可信钱包空间,确保交易链路安全。

3. 工业互联网

- 工业控制系统面临勒索病毒威胁。可信空间通过“白名单机制”(只允许已知合法的工业程序运行),彻底阻断未知病毒执行。

4. 数据要素流通与隐私计算

- 在多方数据融合计算中,构建“可信计算空间”,实现“数据可用不可见”,解决数据孤岛与隐私保护的矛盾。

八、 发展趋势与挑战

趋势

- 国产化与自主可控:在中国,可信空间建设高度依赖国产CPU(如龙芯、飞腾)、国产操作系统和TCM芯片,符合信创产业发展方向。

- AI赋能:利用人工智能分析行为日志,进行更精准的动态信任评估,减少误报。

- 云原生化:可信容器、可信虚拟机的普及,让云端工作负载具备更强的抗攻击能力。

挑战

- 性能开销:频繁的完整性度量、加密解密操作会消耗计算资源,影响系统效率。

- 生态兼容性:旧有系统改造难,不同厂商的可信组件标准不统一,难以形成端到端的可信链。

- 管理复杂度:信任策略的配置极其复杂,对运维人员素质要求极高。

九、 总结

可信空间代表了网络安全从“亡羊补牢”向“未雨绸缪”的范式转变。它不再单纯依赖杀毒软件的识别率,而是通过架构上的可信设计(信任链、可信执行环境、零信任),让系统自身具备免疫力。在数字化转型和数据资产化的今天,构建可信空间已成为保障国家安全、企业机密和个人隐私的必由之路。

本文经过是一粒云经AI整理知识